Wpa passphrase что это

3 способа подключения к Wi-Fi из командной строки в Debian

В этом руководстве кратко объясняется, как подключиться к Wi-Fi из командной строки в дистрибутивах Linux на основе Debian и Debian 3 различными способами: с помощью nmcli, nmtui и wpa_supplicant. В дополнение к nmcli, nmtui и wpa_supplicant используются команды iwconfig, iwlist и dhclient, которые кратко объясняются в этом руководстве.

Обнаружение сетей с помощью Iwconfig

Перед тем как начать, нам нужно знать essid или имя сети, к которой мы хотим подключиться.

В этом руководстве показано, как использовать команду Iwconfig для сканирования доступных сетей. Iwconfig похож на команду ifconfig, но для управления беспроводными интерфейсами. Эта команда позволяет пользователю редактировать частоту или канал, изменять режим сетевого устройства (Ad-hoc, Managed, Master, Repeater, Monitor, Secondary), устанавливать ESSID и т. Д.

ПРИМЕЧАНИЕ. SSID / ESSID — это имена или идентификаторы сети или маршрутизатора.

Чтобы проверить, правильно ли обнаружена карта Wi-Fi, сначала выполните команду iwconfig, как показано на следующем снимке экрана:

Как вы можете видеть, выходные данные показывают интерфейс loopback (lo), карту Ethernet (enp2s0) и карту Wi-Fi wlp3s0, которые мы будем использовать для сканирования доступных сетей с помощью команды Iwlist.

Первая строка показывает поддержку стандартов 802.11 и показывает, что устройство не подключено. Вторая строка показывает, что карта Wi-Fi находится в управляемом режиме и не связана с точкой доступа.

Третья строка включает Retry Short Limit, который определяет количество попыток после неудачной передачи, и RTS Threshold, определяющий количество подтверждений до соединения, Fragment Thr показывает максимальный размер пакета, который отправит ваша карта.

Последние две строки показывают, что аутентификация отсутствует и управление питанием выключено.

Команда Iwlist предоставляет дополнительную информацию о беспроводных устройствах, в том числе о тех, которые не являются частью нашего компьютера. В этом случае мы просканируем доступные сети, добавив сканирование аргументов. На выходе будет отображен список точек доступа с некоторой информацией, такой как ESSID, качество сигнала, канал, режим и т.д.

Подключение к сети WiFi через консоль с помощью wpa-supplicant

Сегодня разберемся как можно подключится к WiFi сети с помощью программы wpa-supplicant через консоль в linux.

Первое что необходимо сделать, так это проверить установлен ли у вас пакет wpasupplicant, иначе ничего не выйдет.

Следующим шагом проверим наличие и название беспроводного интерфейса:

Если выдает что команда не найдена, то можно воспользоваться вот такой командой:

Далее подключаем (поднимаем) wlp2s0 интерфейса:

Сканируем сеть на наличие WiFi сетей:

Вывод команды выглядит следующим образом:

Мой Wi-Fi под названием «ezhiki», теперь создадим файл, в котором будут лежать все необходимые параметры нашего подключения:

то Вы уведите примерно следующее:

Если чего-то не хватает, то дописываем со своими значениями и жмём

ctrl+O, enter, ctrl+X

Ну что же, можно уже и подключится к wifi сети:

ВНИМАНИЕ! Нужно не забыть прописать в конфигурационном файле сети тип подключения: вручную или dhcp (как я/). Для этого наберите в консоле:

Автоматическое подключение к Wi-Fi сети

Если после перезагрузки все выше описанные действия приходятся проделывать заново, то есть смысл отредактировать конфигурационный файл поднятия интерфейсов при загрузки системы. Также данный пункт вам придется проделать если Вы пытаетесь запустить USB Wi-Fi свисток. И так конфигурационный файл находится в директории /etc/network давайте откроем его данной командой:

Добавим в конце файла во такие строки.

Сохраняем ctrl+o, enter и закрываем ctrl+x. Теперь после перезагрузки подключение к Wi-Fi должно отработать автоматом.

Если есть вопросы, то пишем в комментариях.

Также можете вступить в Телеграм канал, ВК или подписаться на Twitter. Ссылки в шапки страницы.

Заранее всем спасибо.

Как настроить Wifi-соединение на любом Linux-десктопе

Давайте рассмотрим два случая настройки соединения с беспроводной точкой доступа:

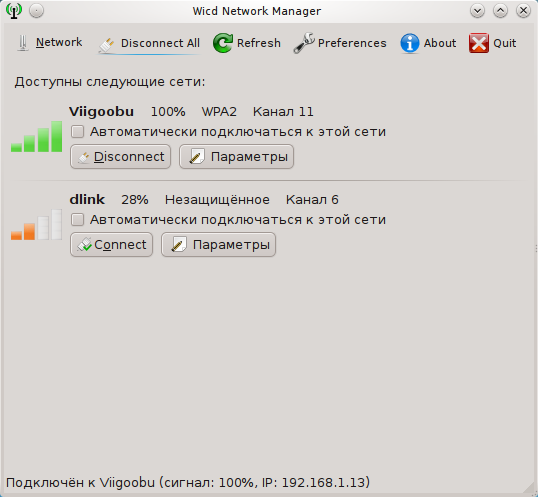

— графическое приложение Wicd ( для примера );

— консольные утилиты.

Вступление

Предполагается, что у вас имеется беспроводное сетевое устройство (адаптер), который работает под Linux. Если вы вдруг обнаружили, что ваше устройство не работает, можно предложить, как один из вариантов для новичков, поставить последнюю версию дистрибутива Ubuntu и установить проприетарные драйвера для своей беспроводной карточки. Предложенный случай является наиболее простым и действенным, по сравнению с попытками заставить работать адаптер через драйвер ndiswrapper.

Командная строка

Давайте теперь посмотрим, как настроить wifi-соединение через командную строку. К слову сказать, такой способ является универсальным, так как используются утилиты, являющиеся стандартными для всех дистрибутивов Linux. Более того, все приложения с графическим интерфейсом (GUI) основаны на работе именно этих утилит. Образно говоря, если мы «снимем» «крышу» GUI у любого графического приложения, то под ней мы увидим скромных и незаметных тружеников консоли: ifconfig, wireless-tools, wpa_supplicant, ping, nmap и многих других.

Для выполнения нашей задачи понадобятся следующие утилиты:

Рассмотрим пример подключения к wifi-точке с шифрованием WEP

Естественно, вышеуказанные шаги выполнять каждый раз утомительно. Можно упростить процесс установки соединения, написав скрипт подключения, в котором мы объединим все эти команды в одно целое:

Здесь мы добавили еще одну команду sleep с параметром 10 секунд. Это рекомендуется делать перед получением IP-адреса для надежности установки соединения.

Сохраняем этот файл под каким-либо именем (например, wireless_up) и делаем его исполняемым командой:

Переносим wireless_up по пути /usr/local/bin, чтобы сделать его глобально видимым всей системой.

Теперь вам достаточно набрать в командной строке:

. и соединение будет установлено.

Соединение с таким шифрованием поддерживает только утилита wpa_supplicant, поэтому она нам понадобиться. Также, опять таки, предполагаем, что мы знаем ключ (пароль) шифрования этой точки доступа.

Утилита выдаст сгенерированную строку psk, которую мы вставим в конфигурационный файл wpa_supplicant.conf:

Это очень упрощенный файл конфигурации, но он будет работать. Возможно, вам потребуется добавить в шапку этого файла еще одну строку:

для предоставления необходимых прав доступа.

3. Указываем, к какой точке мы хотим подключиться:

На выводе увидим подробную информацию по указанному интерфейсу wlan0.

Заключение

В зависимости от дистрибутива Linux, существует множество способов настройки wifi-соединений. Именно благодаря такому разнообразию настроить соединение можно практически в любой Linux-системе.

Главное, чтобы сам беспроводной адаптер поддерживался в Linux на уровне драйверов. Но это уже зависит главным образом от разработчиков операционных систем.

wpa_supplicant

wpa_supplicant – это wifi-проситель для обработки сетевой аутентификации.

Contents

Установка

В качестве предварительного условия в ядре должна быть активирована поддержка беспроводных сетей, как описано в Wifi/IEEE_802.11/ru, а также необходимых драйверов беспроводных адаптеров. [1]

USE-флаги

USE flags for net-wireless/wpa_supplicant IEEE 802.1X/WPA supplicant for secure wireless transfers

| ap | Add support for access point mode |

| broadcom-sta | Flag to help users disable features not supported by broadcom-sta driver |

| crda | Use net-wireless/crda for regulatory domain loading instead of in-kernel (4.15+) support |

| dbus | Enable dbus support for anything that needs it (gpsd, gnomemeeting, etc) |

| eap-sim | Add support for EAP-SIM authentication algorithm |

| eapol-test | Build and install eapol_test binary |

| fasteap | Add support for FAST-EAP authentication algorithm |

| fils | Add support for Fast Initial Link Setup (802.11ai) |

| hs2-0 | Add support for 802.11u and Passpoint for HotSpot 2.0 |

| macsec | Add support for wired macsec |

| mbo | Add support Multiband Operation |

| mesh | Add support for mesh mode |

| p2p | Add support for Wi-Fi Direct mode |

| privsep | Enable wpa_priv privledge separation binary |

| ps3 | Add support for ps3 hypervisor driven gelic wifi |

| qt5 | Add support for the Qt 5 application and UI framework |

| readline | Enable support for libreadline, a GNU line-editing library that almost everyone wants |

| selinux | !!internal use only!! Security Enhanced Linux support, this must be set by the selinux profile or breakage will occur |

| smartcard | Add support for smartcards |

| tdls | Add support for Tunneled Direct Link Setup (802.11z) |

| uncommon-eap-types | Add support for GPSK, SAKE, GPSK_SHA256, IKEV2 and EKE |

| wimax | Add support for Wimax EAP-PEER authentication algorithm |

| wps | Add support for Wi-Fi Protected Setup |

Emerge

После просмотра USE-флагов установите net-wireless/wpa_supplicant, используя команду Portage emerge :

Настройка

Файлы

Настройка для беспроводного интерфейса

Для использования с единственным беспроводным интерфейсом требуется всего один конфигурационный файл.

root # bzless /usr/share/doc/$

/wpa_supplicant.conf.bz2 > /etc/wpa_supplicant/wpa_supplicant.conf

Настройка проводного 802.1X

Проводные соединения также можно обрабатывать с помощью wpa_supplicant, что полезно для сетей 802.1X. Создайте отдельный конфигурационный файл, содержащий настройки проводной сети. Пример ниже использует сертификаты для аутентификации, проверьте примеры других методов в man-странице wpa_supplicant.conf.

Так как конфигурационный файл содержит конфиденциальную информацию, установите соответствующий режим.

wpa_supplicant требует нескольких дополнительных параметров, чтобы применить вышеописанную конфигурацию к проводному интерфейсу (eth0) Учтите, что приведённые ниже аргументы wpa_supplicant подразумевают, что версия wpa_supplicant >=2.6-r2 (-M, CONFIG_MATCH_IFACE=y)

Позвольте wpa_supplicant обрабатывать запуск/остановку интерфейсов удалением их из /etc/init.d и активацией службы wpa_supplicant

Проверьте статус проводного интерфейса через wpa_cli

Настройка сетевого менеджера

Убедитесь, что выбрали соответствующую установку.

Настройка с dhcpcd в качестве менеджера сетей

First follow the setup guide for dhcpcd.

Emerge wpa_supplicant (Version >=2.6-r2 is needed in order to get the CONFIG_MATCH_IFACE option added in April 2017.)

In case authentication for the wired interface is needed this configuration file should look like

With the configuration done, run it as a service:

Настройка со сценариями Gentoo net.*

Укажите сетевым сценариям использовать wpa_supplicant:

Хорошая идея после последующей настройки изменить права доступа, чтобы быть уверенным в том, что WiFi пароли не могут быть просмотрены в открытом виде всеми, кто использует компьютер: [2]

Использование

Использование wpa_gui

Использование wpa_cli

Wpa_supplicant также имеет интерфейс командной строки. Ввод wpa_cli запускает его в интерактивном режиме с дополнением по tab. Ввод help в командной строке отобразит список всех доступных команд (нажмите «развернуть», чтобы увидеть ниже вывод команды wpa_cli ):

Подробнее о том, как подключиться, можно найти в Arch Linux wiki. [3]

Использование wpa_passphrase

SSID необходим. Если пропустить парольную фразу, её можно будет ввести, когда она будет запрошена.

Редактирование вручную

Конечно, конфигурационный файл /etc/wpa_supplicant/wpa_supplicant.conf может быть также отредактирован вручную. Однако, это может быть очень утомительно, если компьютер должен подключаться ко множеству различных точек доступа.

WPA2 с wpa_supplicant

Подключение к любой точке доступа с YourSSID

Используйте bssid для указания точки доступа, к которой следует подключиться, по её MAC-адресу в случае, если есть повторители. Не забывайте воспользоваться wpa_passphrase [passphrase] для создания psk

Автоматическое подключение к любой незащищённой сети

Устранение проблем

В случае если это не работает как ожидалось, попробуйте что-нибудь из перечисленного ниже и проанализируйте вывод.

Проверьте среди известных ошибок

Запустите wpa_supplicant в режиме отладки

Убедитесь, что остановлены все запущенные процессы wpa_supplicant:

Что-либо наподобие этого может быть использовано для отладки (нажмите «развернуть», чтобы посмотреть вывод ниже):

Беспроводная точка доступа, используя Linux

Самый первый шаг, конечно же:

Мда, в исходниках уже есть 2.0. Такой он, Debian stable. Но на самом деле это нам не особо помешает — версия 1.0 у меня работает достаточно стабильно.

Настройка:

Отредактировать файл /etc/default/hostapd.conf. В нём раскомментировать строку вида Это путь к файлу конфигурации демона hostapd.

Затем идем дальше — редактировать /etc/hostapd/hostapd.conf. Предоставлю содержимое моего файла конфигурации. Предупреждаю, парсер конфигурационных опций у этого демона очень чувствителен и ругается даже на пустые строки с пробелом. На комментарии не ругается.

Сетевой интерфейс беспроводной карты

Драйвер сетевой карты — обычно для hostapd отлично работает nl80211, не вижу смысла менять, да и говорят, что он работает в большинстве случаев.

Название точки доступа, т.н. SSID

Режим работы сетевой карты — 801.11b/g/n. На самом деле — там всегда должно оставаться g, даже если карта способна на n, для настройки режима n придётся кое-что поменять, смотрите дальше:

Беспроводной канал — от 1 до 13. Для лучшей производительности рекомендуются 1, 6 или 11 канал.

Версия WPA

Пароль беспроводной точки

Дополнительные настройки WPA2:

Следующая опция устанавливает блокировку MAC-адресов. Пока не знаю, как это настроить, да и штука довольно бесполезная, но все говорят, что без блокировки эту опцию нужно выставить в ноль — что я и сделал:

Конфиг автоматически проверяется перед запуском, так что — смело пробуйте запустить hostapd. Команды управления:

Напомню — также в Debian можно использовать команды вида service hostapd start, что легче в написании.

Пару шагов для устойчивости:

Пока всё. К точке можно попробовать подключиться, но… Для успешного подключения к точке доступа нужен DHCP сервер, без него к точке полноценно не подключишься — те же операционные системы не дадут этого сделать, поскольку без получения адреса само подключение не имеет особого смысла. Вот его и настроим!

Когда я только начинал учиться настраивать сервера под свои нужды, первое, на что я тогда я наткнулся — это пакет isc-dhcp-server, его я и планировал предложить, и статья уже была готова, но… Я нашёл dnsmasq, и моя жизнь изменилась в лучшую сторону. Dnsmasq — это и кэширующий DNS, и DHCP сервер со своим набором различных фич. Как только я заглянул в его конфиг, мое зрение улучшилось, все мысли в мозгу внезапно стали упорядоченными и я достиг просветления. Реально, конфиг очень простой и понятный. Но пока подготавливаем площадку для работы dnsmasq. Что же делать?

1) Придумать, как будут выглядеть адреса в нашей локальной сети. Я выбрал адреса типа 192.168.51.x.

2) Настроить сетевой интерфейс, на котором будет работать dnsmasq. На самом деле — очень важный шаг, который пропускают многие в своих мануалах по настройке DHCP-серверов. Дело в том, что компьютеру, на котором работает DHCP-сервер, необходимо прописать статический адрес — кто выдаст адрес DHCP-серверу, если он сам не может запуститься без адреса, а адрес себе он выдать не может, потому что не запущен?

Итак, открываем для редактирования файл /etc/network/interfaces и добавляем туда абзац вида:

Сохраняем и перезапускаем наш сетевой интерфейс, на котором настроен DHCP:

Проверяем состояние, сверяем настройки с теми, что должны быть:

3) Нужно удалить любые DNS и DHCP серверы, чтобы dnsmasq мог спокойно запуститься — иначе выдаёт ошибку. У меня были установлены bind9 и isc-dhcp-server, пришлось избавиться от них. Если работаем по SSH из сети, в которой раньше адреса раздавал покойный DHCP-сервер, не перезагружаемся — выдавать адреса уже некому.

4) Нужно создать условия для работы сервера — создать пользователя для того, чтобы под ним запускать dnsmasq, прописать в системных настройках DNS-сервера, к которым dnsmasq будет обращаться и ещё пару мелочей.

Прописываем DNS сервера Гугла. Правда, первой строчкой у нас будет localhost. Это сделано для того, чтобы остальные системные приложения на нашем же сервере, когда им надо получить адрес от DNS-сервера, обращались сначала к dnsmasq, а не к Гуглу. Ну а dnsmasq достаточно умён, чтобы игнорировать эту строчку:

Нужно защитить это файл от перезаписи при каждом запуске системы. Перезаписывает его dhclient, если что. Честно говоря, блокировка от записи — лишь один из способов того, как не допустить перезапись =) Есть и другие, но этот самый простой:

Что же, если вы по каким-либо причинам считаете блокирование файла неверным путём или также хотите использовать DNS, которые столь настойчиво предлагает dhclient? Тогда, как советует merlin-vrn, нужно использовать программу resolvconf.

Если пакет resolvconf ещё не установлен, устанавливаем. Единственное, что нужно для того, чтобы прописать статический адрес DNS для системы — отредактировать /etc/resolvconf/resolv.conf.d/base, вписав туда всё, что мы бы вписали в /etc/resolv.conf:

service resolvconf reload — готово!

Добавляем группу и пользователя:

5) Ставим Dnsmasq, он запускается и готов к работе, но мы его отключаем — ещё не настроен, нечего ему тут делать:

6) Чистим оригинальный файл от стандартного конфига:

Ну а теперь мы готовы настраивать. Скажу сразу — у dnsmasq много разных опций, которые я при написании статьи подробно описывал в комментариях… Пока не понял, что топик раздулся до неприличных и нечитаемых размеров, как будто недостаточно того, что статья и так переполнена текстом и отформатирована, как кусок незнамо чего. Поэтому — я оставлю конфиг с самыми важными без длинных комментариев и всяких дополнительных опций, а конфиг с дополнительными опциями будет под спойлером.