Violentmonkey что это за расширение и нужно ли

Удалите эти расширения немедленно

VDP: Best Video Downloader

Y2Mate Video Downloader

friGate3 proxy helper

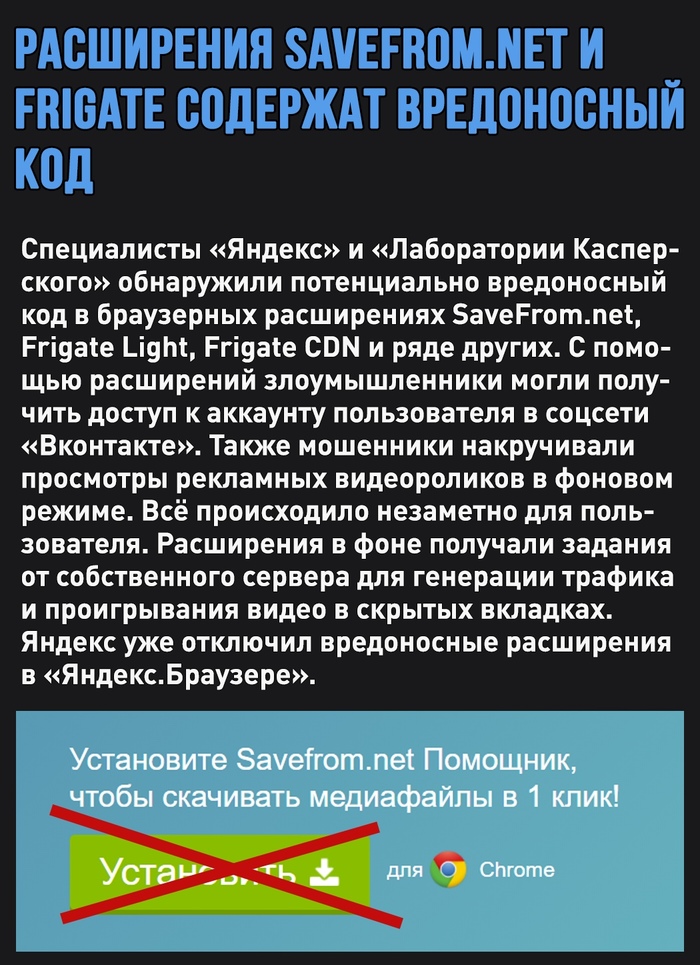

Специалисты Яндекса и Касперского, которые сами продадут любые данные пользователя.

Яндекс, в котором засрано рекламой абсолютно все, объявляет ВПН вредоносным.

Это оформление ставит пост наравне с вышками 5g и вредной давжды кипяченой водой.

О, забеспокоились всё-таки. Рекламные видосы прокликиваются вхолостую, надо же)

Таки сегодня 31 декабря расширения серии frigate были заблокированы в Crome. В Менеджере расширений они помечены красным сообщением о наличии вредоносного ПО, в Магазине расширений страницы frigate недоступны.

С ВК источник ведёт на хаброблог Яндекса. В статье намного более подробные объяснения и даже разбор кода.

https://habr.com/ru/company/yandex/blog/534586/

Амиго надо установить срочно!

Некоторые думают но это не значит что это так, касперский антивирус тож многие нормальные проги за вирусы принимает. А яндекс и хром давно уже обнаглели берут на себя роль антивируса, хотя задача браузкра только доступ в интернет.

нет ябраузера нет проблем

Это какой-то ржач? Я не в курсе, ребят. Но вот Friate и SaveFromNet я доверяю больше, чем Яндексу!

я как-то поставил расширения впн, так потом кто-то ломался мне в ФБ, то ли пароль хотели сменить хотели, то ли что-то такое

ужас какой, пойду лучше сам удалюсь

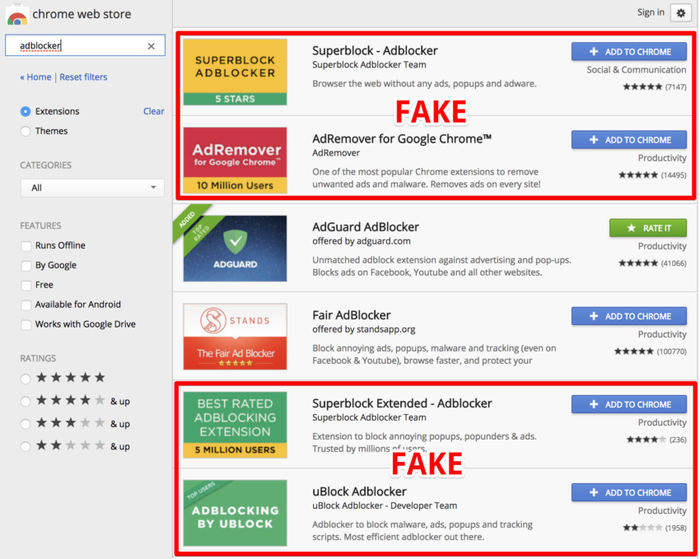

Больше 20 миллионов пользователей используют фальшивые блокировщики рекламы

Один из сооснователей и разработчиков AdGuard, Андрей Мешков, опубликовал в блоге компании интересную запись. Он пишет, что из-за плохой модерации Chrome Web Store более 20 млн пользователей установили себе фальшивые блокировщики рекламы и фактически являются участниками ботнета.

Фальшивые блокировщики рекламы, равно как и подделки любых популярных аддонов и приложений, вовсе не редкость. К примеру, осенью 2017 года в официальном Chrome Web Store обнаружили поддельную версию Adblock Plus, которой пользовались порядка 37 000 человек.

Мешков рассказывает, что данная проблема не нова. Мошенники довольно давно размещают в Chrome Web Store клоны популярных блокировщиков (добавляя всего несколько строк собственного кода). В результате пользователи вполне могли установить что-то вроде Adguard Hardline или Adblock Plus Premium или другие имитации. Единственный возможный способ борьбы с подобными фейками — это обратиться к Google с жалобой о неправомерном использовании товарного знака. Удаление клона занимает несколько дней.

По данным AdGuard, в настоящее время ситуация стала хуже, а мошенники умнее. На скриншоте ниже приведены результаты поиска, содержащие подделки. К этим клонам злоумышленники добавили пару строк кода и аналитику, но также употребляют ключевые слова в описании расширений, чтобы оказаться первыми в результатах поиска.

Очевидно, что таких простых трюков и пребывания в топе достаточно для завоевания доверия случайных пользователей. К примеру, только у одной из подделок насчитывается более 10 миллионов пользователей.

Об исследовании кода можно прочитать тут:

Так что опасные расширения с именами:

AdRemover for Google Chrome™(10+ млн пользователей);

uBlock Plus(8+ млн пользователей);

Adblock Pro(2+ млн пользователей);

По сути почти все расширения со словом «AdRemover» и «Adblocker» являются потенциально опасными, так как эти ключевые слова используют злоумышленники для поднятия своих фейков в топ.

Так же обратите внимание на превьюшку расширения в Chrome Web Store (скрин 1). У поддельных расширений она зачастую без логотипа и нарисована «на коленке в парке под пивко».

Для того чтобы скачать официальный блокировщик:

Это самое распространенное.

Берегите свои данные и себя!

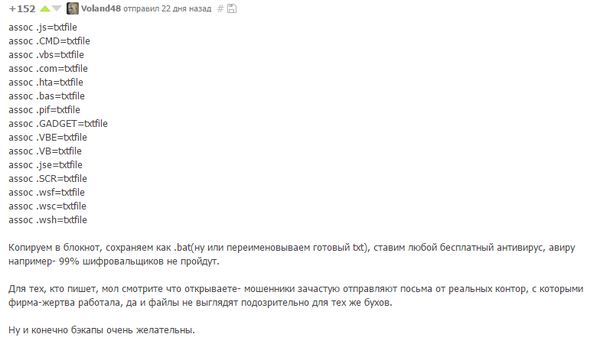

Хочу довести информацию, что данный топорный метод #comment_82295458 имеет место быть.

После этого все исполняемые файлы с которыми часто запускаются шифровальщики будут ассоциироваться с текстовым файлов и открываться в блокноте.

Если потребуется вернуть стандартные значения прописываем в командной строке:

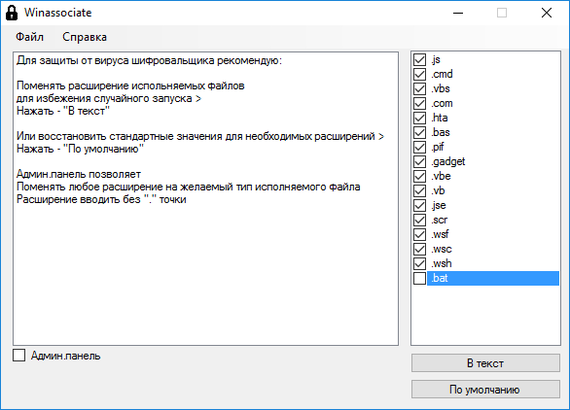

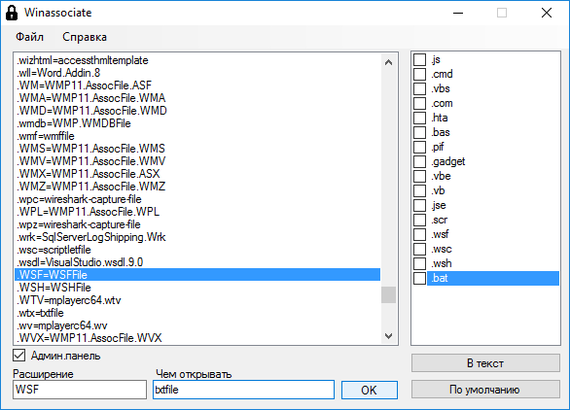

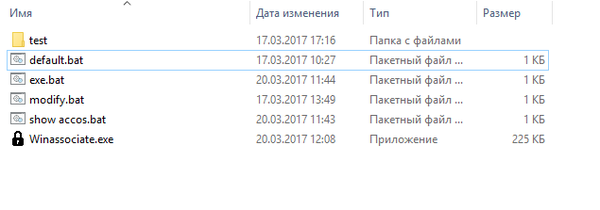

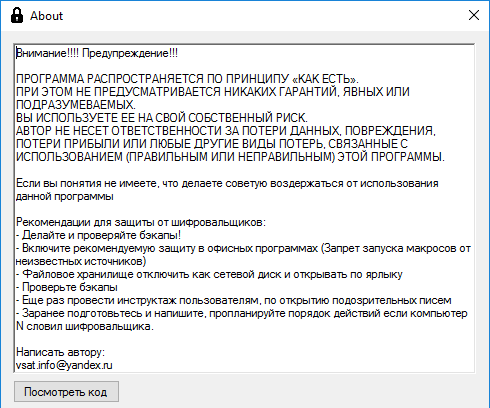

Для упрощения данных операций написал следующую простую программу

+ добавил расширения исполняемых файлов

Было желание сделать только для данных расширений, но позже добавил

+ Админ.панель которая показывает и позволяет менять все расширения (ассоциации)

Для того чтобы проверить в папке «test» пустые файлы со всеми расширениями в списке

Программа будет работать только если Запустить от имени администратора

Для желающих напишите на почту отправлю исходники

Советы, рекомендации, пожелания туда же

Спасибо тем кто дочитал, надеюсь кому нибудь окажется полезной.

Для тех, кто резко против прошу не топить (коменты для минусов прилагаются)

Вирус-параноик FURTIM проверяет ПК на наличие 400 разных антивирусов

Если установка все же прошла успешно, Furtim избегает сервисов DNS фильтрации, сканируя сетевые интерфейсы зараженной машины и подменяя известные фильтрующие неймсерверы на публичные неймсерверы Google и Level3 Communications. Также малварь блокирует порядка 250 различных доменов связанных с информационной безопасностью.

Однако «паранойя» зловреда на этом не заканчивается. Furtim также отключает механизм уведомлений и всплывающие окна в Windows, и перехватывает контроль над командной строкой и Диспетчером задач, не давая попасть туда жертве.

Убедившись, что все под контролем, вредонос собирает данные о зараженной машине и отправляет на командный сервер. Управляющий сервер, в свою очередь, использует эту информацию для идентификации жертв, и передает Furtim финальную порцию пейлоадов, так как до этого на компьютере, по сути, работал только загрузчик малвари. Эта операция производится всего один раз, что тоже затрудняет работу экспертов по безопасности.

Костяк вредоноса состоит из трех файлов. Первый отключает на зараженной машине спящий режим и не дает жертве изменить соответственные настройки. Второй файл, это малварь Pony, похищающая данные. Pony ворует все, что плохо лежит, от учетных данных FTP-серверов и почтовых клиентов, до истории браузера и паролей, хранящихся на компьютере. Что делает третий пейлоад, эксперты enSilo пока понять не смогли, так как «разобрать» его им пока не удалось.

Также исследователи enSilo смогли определить, что управляющий сервер малвари расположен на российском домене и связан с несколькими украинскими IP-адресами.

Новый вирус криптовымогатель «Locky»

Исследователями в области информационной безопасности был обнаружен новый тип ransomwave — вредоносной программы, шифрующей пользовательские файлы и требующей выкуп в bitcoin. Новый криптовымогатель, который сами создатели назвали «locky», распространяется не совсем стандартным для подобного ПО способом — при помощи макроса в Word-документах.

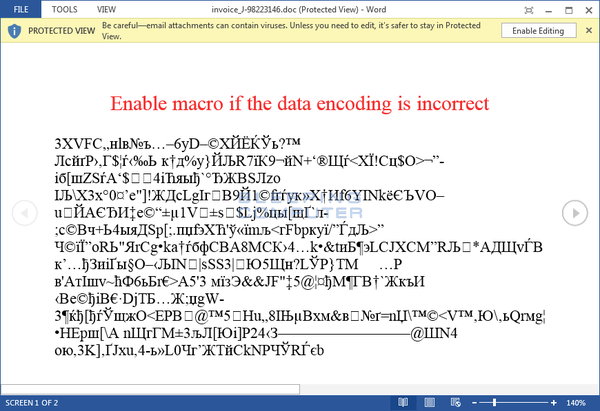

По словам специалиста по информационной безопасности Лоуренса Абрамса, криптовымогатель маскируется под выставленный пользователю счет и приходит жертве по почте.

Прикрепленный файл имеет имя вида invoice_J-17105013.doc, а при его открытии пользователь увидит только фарш из символов и сообщение о том, что «если текст не читабелен, включите макросы».

При включении макросов начинается загрузка исполняемого файла зловреда с удаленного сервера и его установка на компьютер жертвы.

Изначально загруженный файл, из которого и производится дальнейшая установка Locky, хранится в папке %Temp%, однако, после старта шифрования пользовательских данных он удаляется.

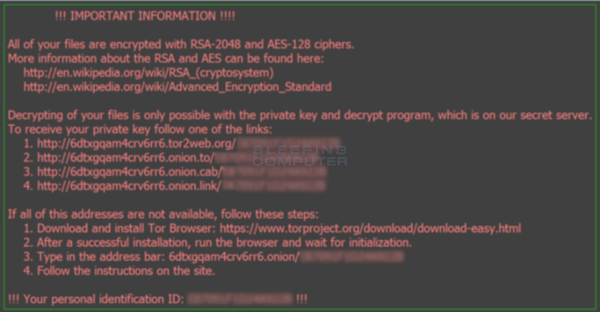

В начале своей работы Locky присваивает жертве уникальный шестнадцатеричный номер и после начинает сканировать все локальные диски, а также скрытые и сетевые папки. Для шифрования пользовательских данных зловред использует AES-шифрование.

Отдельно следует заметить, что Locky шифрует и сетевые диски, поэтому всем системным администраторам следует обратить внимание на политики доступа и максимально ограничить возможности пользователей. Но и это не все. Locky также удаляет все теневые копии файлов, чтобы пользователь не мог восстановить даже то, с чем он недавно работал.

После того, как все, до чего смог дотянуться зловред, зашифровано, он создает на рабочем столе и в каждой папке файл _Locky_recover_instructions.txt, в котором объясняется, жертвой чего стал пользователь, а также инструкции по выкупу своих данных.

Трафик Locky варьируется от 1 до 5 запросов в секунду. Таким образом, к концу сегодняшнего дня, жертвами криптовымогателя могут стать еще до 100 000 компьютеров по всему миру, кроме уже зараженных, что делает Locky беспрецедентным явлением в области кибербезопасности.

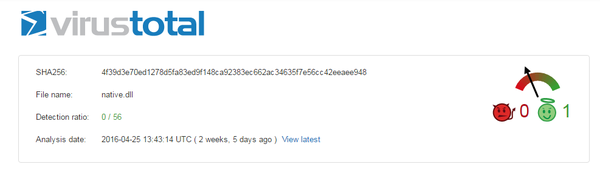

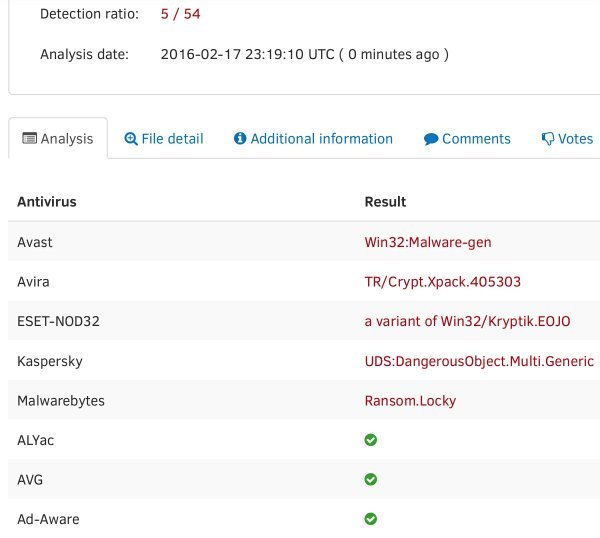

Вчера, по данным Кевина, Locky заражал до 18 000 компьютеров в час, а уже сегодня эта цифра может быть значительно больше. Еще печальнее то, что пока Locky детектится всего 5 антивирусами из 54 протестированных:

Как обнаружить вредоносные программы

Да, да, эта штука на столько серьезна, что её выкупила империя зла и разместила на своём официальном сайте.

В списке программ наглядно видно какая программа запустила какую и кому принадлежит.

В общем устал я писать, и так более чем достаточное руководство расписал. Удачи в поисках наркоманов!

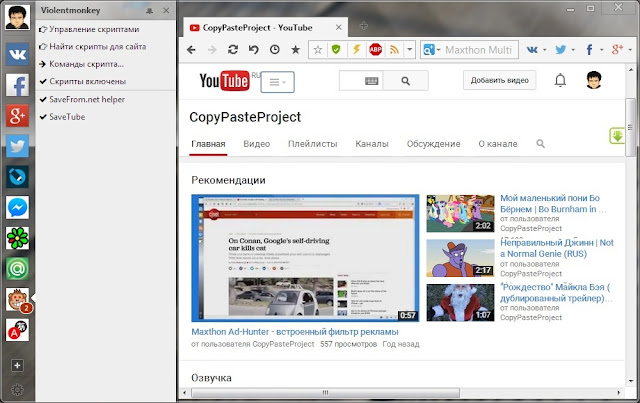

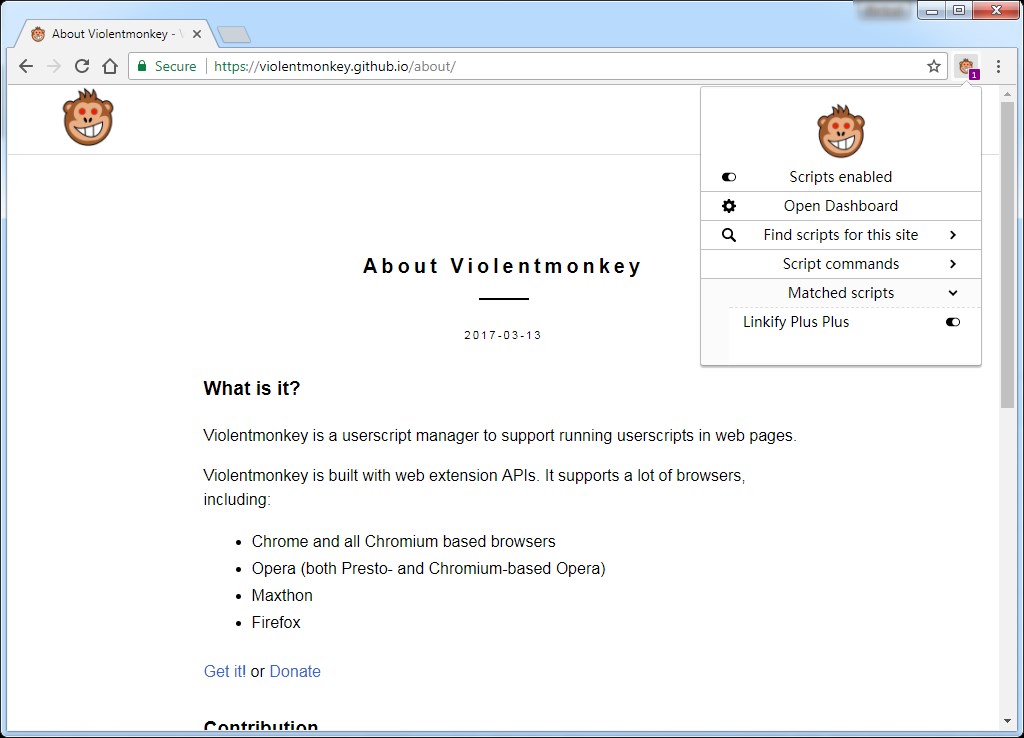

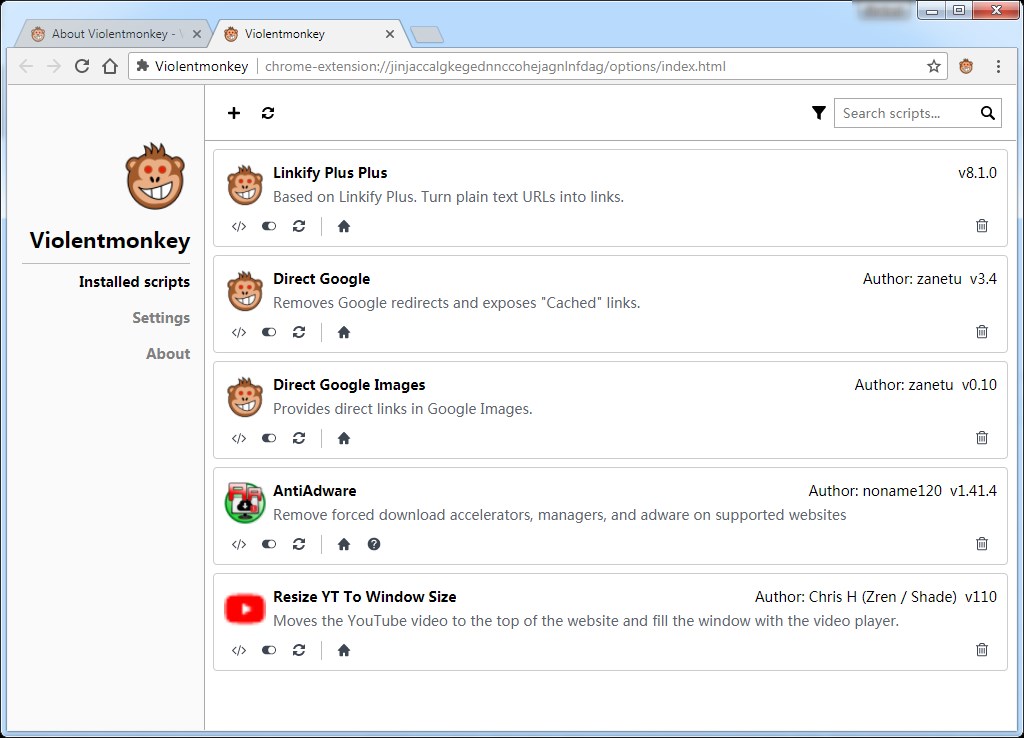

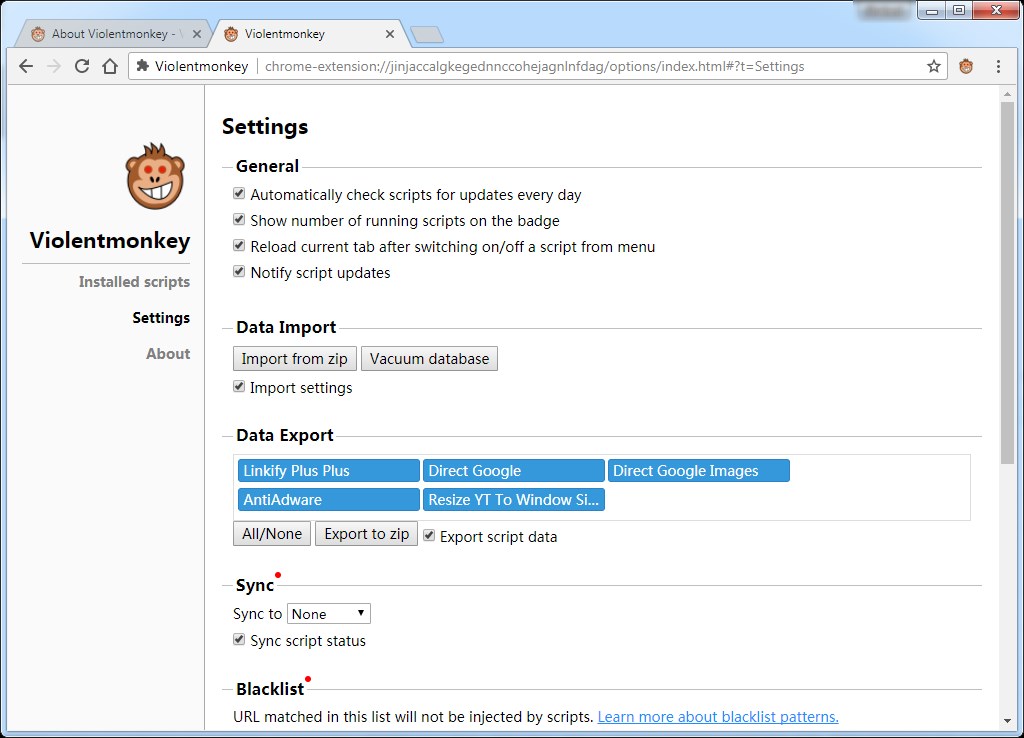

Violentmonkey что это?

Violentmonkey позволит вам существенно увеличит возможности вашего браузера. По сути это менеджер скриптов которые пользователь может устанавливать у себя в браузере. Хорош для браузеров Chrome, Opera, Maxthon, Firefox.

Браузерные расширения похожие Violentmonkey это Greasemonkey, Tampermonkey.

При составлении протокольных документов спортивных соревнований, приняты унифицированные международные сокращения (аббревиатура) для обозначения некоторых спортивных характеристик.

Эти сокращения применимы во многих видах состязаний,в том числе и биатлоне.

Украинцы называют ворону ВОВК ПЕРНАТИЙ- что означает пернатый волк.

Интересное слово, его можно понимать и употреблять в разных смыслах. Понять, что за «отлуп» можно только по тексту.

Alex Semёnov-Sherin

* уголок субъективизма и некомпетентности

ViolentMonkey: Расширяем функционал Maxthon с помощью скриптов

Похоже, Maxthon смирился с тем, что если уж за 5 лет расширений от сторонних разработчиков так и не появилось, глупо ждать, что они появятся в будущем. Так что англоязычных пользователей начали учить пользоваться ViolentMonkey и скриптами. Самое время! Ведь прошло всего 5 лет. Всего 5 лет с браузером без расширений.

О том, как сделать «расширение» самому, ещё поговорим. А сегодня разбираемся с тем, как же вообще жить с браузером, под который привычных расширений нет и не предвидится.

Итак, у нас есть популярная скачивалка SaveFrom.Net. Вы про нее, разумеется, слышали и почти наверняка искали расширение для Maxthon. Но для Maxthon есть только урезанная версия SaveFrom.Net Download Button (о таких штуках тоже еще поговорим), а вот привычного расширения нет. Что делать?

Тут нам на помощь приходит ViolentMonkey, расширение, загруженное пользователем из Китая со странным ником «Одинокий атом». Оговоримся, что в Extension Center загружена версия, совместимая только с Maxthon 4, расширение для старых версия MX загружено на GitHub. Выглядит оно примерно так:

Итак, первое, что мы делаем, это идём в Extensions Center и устанавливаем ViolentMonkey:

Дальнейшую работу проще будет объяснить на конкретном примере.

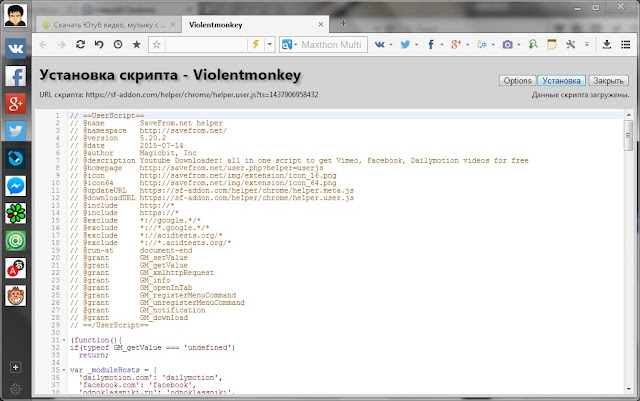

Открываем SaveFrom.Net, ищем раздел Установить в шапке сайта, пролистываем страницу в самый низ, видим печальную надпись «К сожалению, Помощник SaveFrom.Net недоступен для вашего браузера», и прямо под ней ищем пункт User JS:

Откроется Редактор скриптов, в него мы и копируем скрипт с сайта SaveFrom.Net:

Вуаля! Привычный SaveFrom.Net работает и на Maxthon!

Просто для этого нужно немного поплясать с бубном.

Но пользователи Maxthon должны быть готовы плясать с бубном!

Теперь несколько слов о том, где брать скрипты

За сим всё.

И теперь давайте проявим немного уважения к людям, которые делают нашу жизнь легче, вернемся на страницу ViolentMonkey в Maxthon Extensions Center и поднимем средний балл до пяти! Я серьезно, если составить топ необходимых расширений, ViolentMonkey точно будет на первом месте!»

Аналоги Violentmonkey

Violentmonkey обеспечивает поддержку пользовательских скриптов для Chrome, Opera, Maxthon и Firefox, поддерживая большинство скриптов для Greasemonkey и Tampermonkey.

Альтернативы для Violentmonkey

Настройте способ отображения или поведения веб-страницы, используя JavaScript.

Greasemonkey совместимый менеджер скриптов.

Стили и скины для всех популярных сайтов в сети.

Стили и скины для всех популярных сайтов в сети.

Что в этом списке?

В списке находится программы которые можно использовать для замены Violentmonkey.

Это аналоги похожие по функционалу на Violentmonkey, которые заменяют программу частично или полностью. Этот список содержит 3 замены.

С помощью пользователей мы собираем каталог похожих друг на друга программ, чтобы вы могли подобрать альтернативу и скачать их. На сайте можно скачать популярные программы для Windows, Mac Os, Android и iPhone