может ли вирус включить камеру на телефоне

Взлом веб-камер: может ли ваша веб-камера шпионить за вами?

Однажды родители трехлетнего ребенка услышали из детской незнакомый голос. Только тогда они узнали, что хакерам по силам такое злостное нарушение личного пространства.

Как сообщает издание Huffington Post, хакер мог наблюдать за ребенком через камеру, встроенную в радионяню, и даже удаленно поворачивать камеру, чтобы наблюдать за родителями ребенка.

Интернет вещей упрощает задачу хакеров

Радионяни – это не единственный вид устройств с камерами, которые могут быть взломаны хакерами. Злонамеренное проникновение возможно на любое электронное устройство, подключенное к интернету, в т.ч. компьютеры и ноутбуки, планшеты, камеры наблюдения, мобильные телефоны и т.д.

Атаки не обязательно должны быть направлены на оборудование, поддерживающее веб-камеру. Хакеры могут проникнуть в домашнюю сеть через любое слабое место, которое не защищено или защищено слабо.

Популярность потребительских устройств для Интернета вещей привела к возникновению множества уязвимых устройств в домашних сетях. Подавляющее большинство производителей снабжают устройства лишь простейшими паролями, такими как «123456». В некоторых случаях устройства вообще никак не защищены.

В тех случаях, когда устройства имеют какой-то уровень защиты, большинство производителей обновляют настройки безопасности на устройствах интернета вещей реже, чем на компьютерах и планшетах.

Владельцы таких устройств чаще всего не знают о том, что кто-то посторонний перехватывает контроль над их устройством. Атаки часто направлены на женщин и могут иметь различные цели, в т.ч. вуайеризм и получение денег, или даже обе эти цели сразу.

Как случаются преступления

Один из наиболее громких инцидентов в США, связанных со взломом веб-камеры, произошел с Кэссиди Вольф, завоевавшей титул «Юная мисс США-2013».

Бывший одноклассник тайно подсматривал за ней через веб-камеру компьютера, который стоял в ее спальной.

Затем он прислал фотографии ей по почте и стал угрожать ей, что опубликует фотографии, если она не разденется для него перед камерой.

Девушка пожаловалась в ФБР, которое подало на хакера в суд. Суд приговорил хакера к 18 месяцам тюрьмы.

Чтобы получить доступ к веб-камере жертвы, хакеры чаще всего рассылают электронные сообщения, в которых якобы предлагается информация или развлечения.

Чтобы получить обещанную информацию, пользователи нажимают на приложенные к письму файлы или на ссылки в теле письма. Этот метод заражения называется «фишинг».

Другой метод хакеров – завлечь получателей письма на веб-сайт, который, как известно хакерам, представляет для пользователей большой интерес. Это так называемая атака типа «watering hole» – на самом деле веб-сайт загружает на компьютер пользователя вредоносное ПО.

Когда получатели таких писем выполняют инструкции отправителя, они невольно скачивают на свои устройства вредоносные программы.

Во многих случаях они допускают на свои устройства троянцев удаленного доступа – это особенно назойливая форма вредоносного ПО, с помощью которого хакер может получить полный неограниченный контроль над устройством.

Как защититься от взлома веб-камеры

Для защиты от проникновений нужен мощный защитный барьер. Самый простой вариант – это не нажимать на ссылки в подозрительных письмах, сообщениях в службах обмена сообщениями и в рекламе.

При получении нежелательной почты от заслуживающего доверие отправителя, например из банка или известного поставщика услуг, следует напрямую обратиться к соответствующей компании и перепроверить полученную информацию.

При этом не следует звонить по номеру телефона, указанному в письме – действительные номера телефонов для обслуживания клиентов всегда доступны на официальных веб-сайтах организаций.

Марк Цукерберг, основатель и гендиректор Facebook, популяризировал и узаконил простое, но эффективное решение проблемы взлома веб-камер – он заклеил веб-камеру непрозрачным скотчем.

Некоторые модели наружных камер поставляются в комплекте с чехлами на линзы. Наружные камеры также можно легко и быстро отключить, когда они не используются.

Хотя многие домашние устройства Интернета вещей защищены паролями, многие производители указывают пароли по умолчанию в руководствах пользователя.

Возможно, это удобно, но такие руководства часто публикуются в интернете, так что доступ к ним может получить каждый, зачастую без особых усилий.

По возможности, пароли к устройствам следует менять на длинные и сложные комбинации букв (строчных и прописных), цифр и спецсимволов.

«Лаборатория Касперского» предлагает бесплатное Android-приложение, которое называется IoT Scanner – оно анализирует вашу домашнюю сеть, составляет список всех соединенных устройств и обнаруживает распространенные уязвимости.

Интернет – это источник массы информации и незаменимый канал коммуникаций между людьми, но пользователям нужно всегда быть начеку и иметь действенную защиту, состоящую из защитного решения от интернет-угроз и крайней осторожности.

3 способа, которыми злоумышленник может взломать телефон без ведома жертв

Мы везде носим с собой наши мобильные телефоны, которые хранят личную информацию своих владельцев. Если эти данные попадут в чужие руки, это может иметь катастрофические последствия для нас. Хакеры и мошенники, как известно, используют фишинг для кражи личной информации. Они могут использовать эти данные, включая имена пользователей, пароли, номера социального страхования, PIN-коды и информацию о банковском счете, для кражи личных данных, кражи денег, шантажа, мошенничества и т. д.

Злоумышленники придумали уникальные способы мониторинга мобильных телефонов. Часто они используют уязвимости в операционной системе телефона, чтобы взломать его. Тем не менее, весьма часто они используют социальную инженерию, чтобы обмануть ничего не подозревающих людей при загрузке вредоносного программного обеспечения на свои мобильные телефоны. Вот три популярных способа взломать ваш телефон без вашего ведома:

Что может контролировать хакер?

Журнал звонков, список контактов и текстовые сообщения.

Приложение регистрирует все входящие, исходящие и пропущенные звонки с указанием времени и даты каждого звонка. В дополнение к этому, приложение следит за списком контактов на устройстве. Кроме того, приложение отслеживает сообщения, отправляемые с помощью текстовых сообщений и приложений для обмена мгновенными сообщениями, таких как Facebook Messenger, Instagram Direct Messages, Skype, WhatsApp и других. Приложение также записывает данные отправителя и получателя каждого текстового сообщения. Так что, если на устройстве оно установлено, злоумышленник может отслеживать, с кем вы разговариваете, используя ваш телефон.

Xnspy также предлагает кейлоггер — функцию, которая отслеживает нажатия клавиш на устройстве. Преступник может использовать его для мониторинга паролей и имен пользователей.

Кроме того, Xnspy отслеживает мультимедийные файлы на ваших мобильных телефонах. Приложение загружает фотографии и видео, сохраненные на вашем устройстве, на сервер Xnspy. Можно просмотреть эти файлы в учетной записи Xnspy. Кроме того, можно также загрузить эти файлы для просмотра в более позднее время.

Интернет активность. Шпионское приложение, такое как Xnspy, может отслеживать электронную почту, историю браузера и веб-страницы, добавленные в закладки. Приложение записывает содержимое электронной почты, в том числе сведения об отправителе и получателе. Когда дело доходит до истории браузера, приложение отслеживает URL-адрес веб-страницы и частоту посещений веб-сайта.

Отслеживание местоположения. Xnspy записывает предыдущее местоположение и предоставляет актуальное местоположение мобильного телефона. Таким образом, сталкер может контролировать, где вы были в течение дня. В дополнение к этому, функция геозоны позволяет разработчикам устанавливать виртуальные границы. Если пользователь устройства вводит или покидает эти границы, приложение отправляет уведомление учетной записи.

Приложение также записывает сети Wi-Fi. Запись телефонных разговоров и прослушивание среды. Хакер может записывать телефонные звонки, отправляя команды из учетной записи Xnspy. Более того, он может использовать приложение для прослушивания окружения телефона, когда он находится в режиме ожидания. Приложение загружает аудиофайлы в учетную запись Xnspy, с помощью которой хакер может загружать и прослушивать целые разговоры.

Дистанционное управление. Злоумышленник может управлять устройством с ноутбука или компьютера, используя учетную запись Xnspy. Удаленные функции приложения позволяют хакеру стереть данные, заблокировать телефон и просмотреть активность приложения. Хакер также может отправлять удаленные команды, чтобы сделать снимки экрана мобильного телефона.

Следовательно, злоумышленник всегда знает о ваших действиях. Как можно установить его на свой телефон? Приложение совместимо с новейшими операционными системами iOS и Android, хакер может загрузить его как на телефоны, так и на планшеты. Чтобы скачать приложение, хакер может отправить ссылку по электронной почте. Если хакер имеет доступ к паролю вашего устройства, он может легко установить приложение на телефон Android. Однако для установки приложения на iPhone хакеру требуются только учетные данные iCloud (Apple ID и пароль). С приложением, установленным на телефоне, хакер может получить доступ к вашему мобильному телефону и записывать данные удаленно.

Убедитесь, что у вас 2fa активирован на вашем iPhone.

Как удалить приложение?

Чтобы определить, установлено ли на вашем телефоне какое-либо шпионское приложение, такое как Xnspy, вы можете заметить следующие признаки: Аккумулятор устройства быстро разряжается. Использование данных устройства является высоким. Некоторые приложения на телефоне больше не открываются. Устройство блокируется само по себе. Поскольку приложение работает в скрытом режиме, возможно, вы не сможете просмотреть приложение в списке приложений на устройстве. Таким образом, чтобы удалить приложение, вы должны сбросить настройки телефона.

Советы, которые помогут вам предотвратить взлом телефона

Вот несколько советов, которые вы можете использовать для предотвращения взлома телефона:

Вывод

Хакеры нашли гениальные способы удаленного мониторинга устройств. Более того, такие приложения, как Xnspy, позволяют хакеру отслеживать всю активность на устройстве. Они могут использовать личную информацию или мошенничества и мошенничества. Следовательно, вы должны убедиться, что ваше устройство защищено от хакеров.

Как проверить, могут ли мошенники управлять камерой вашего телефона

Согласно исследованию, проведенному специалистами безопасности Checkmarx, на некоторых устройствах Android может быть обнаружен недостаток безопасности, благодаря которому появляется возможность записывать вас без вашего ведома, используя камеру и микрофон вашего устройства.

К счастью, об атаках, использующих эту ошибку, пока не сообщалось. Тем не менее, исследователи Checkmarx смогли успешно создавать и выполнять команды, которые могли удаленно записывать телефонные звонки; захватывать фотографии, видео и аудио; получить доступ к метаданным GPS из фотографий; и даже проверить, был ли телефон повернут вниз — это означает, что хакеры в один прекрасный день могут создать вирусы для устройств, использующих непатченную версию приложений камеры по умолчанию для андроид-устройства.

Google и Samsung выпустили исправления для своих смартфонов в начале этого года, но отчет Checkmarx предполагает, что и многие другие смартфоны на Android могут быть в опасности. К счастью, есть способы проверить, уязвимо ли ваше устройство.

Как проверить баг на смартфонах Google Pixel

Пользователи Pixel могут легко проверить наличие патча: просто откройте настройки вашего устройства, затем перейдите в Приложения и уведомления> См. Все приложения> Камера> Дополнительно> Сведения о приложении, чтобы открыть страницу приложения в Google Play. Если приложение было обновлено с июля 2019 года, вы защищены.

Как проверить ошибку на других устройствах Android (вручную)

Если вы не уверены, выпустил ли производитель вашего смартфона обновление для приложения камеры вашего телефона, которое устраняет эту ошибку, один из способов выяснить это — попытаться устранить эту ошибку самостоятельно.

Вам понадобятся:

Вот что вам нужно сделать:

Откройте приложение камеры вашего телефона и перейдите в свою библиотеку фото / видео, чтобы проверить, работают ли команды. Если вы найдете новое фото или видео, значит, на вашем устройстве присутствует вышеупомянутый баг.

Если вы некоторое время не обновляли приложение камеры на своем устройстве, попробуйте проверить наличие обновлений в магазине Google Play. После того, как вы установили все, что доступно для стандартного приложения камеры вашего телефона, попробуйте снова выполнить приведенные выше команды ADB. Если они все еще работают, вы должны сообщить о проблеме производителю вашего устройства как можно скорее.

Кроме того, держитесь подальше от неизвестных приложений для камеры, видео или аудио записи, так как это наиболее вероятный способ для хакеров подсунуть вредоносный код на ваше устройство и следить за вами.

Ваш смартфон постоянно слушает и смотрит в камеру на вас — даже когда выключен

Эксперт в сфере информационных технологий, искусственного интеллекта и ИТ-безопасности Игорь Ашманов посоветовал заклеивать камеры смартфонов и планшетов. В интервью «АиФ» специалист рассказал, как спецслужбы следят через смартфон, почему опасно проходить тесты в соцсетях, а также поделился мыслями о безопасности мессенджеров.

АиФ: Говорят, что вся техника с камерами — ноутбуки, планшеты, телефоны — следит за нами, снимает фото и видео, когда ей вздумается. Это правда?

Игорь Ашманов: Да. Не зря Марк Цукерберг, основатель Facebook, технически очень продвинутый человек, заклеивает камеру своем ноутбуке — и начал делать это еще 7 лет назад! Ваш телефон всегда вас «слушает», всегда определяет ваше местоположение, и постоянно смотрит в камеру на вас — даже когда, казалось бы, не активен. При этом телефон понимает, если снимок сделан в кармане, и на экране темно. Снимки же с лицами, людьми, какие-то ситуациями аппараты отправляют на «центральные сервера» — кто выгодоприобретатели этой информации, можно только предполагать. К данным с аппаратов с Android имеют доступ не только производители телефона, но и АНБ, которому владелец ОС обязан отдавать данные по закону.

АиФ: Выходит, нужно выключать телефон, когда им не пользуешься?

Игорь Ашманов: Это не поможет. Надо понимать, что каналов слежки много. Надо стараться не совершать ничего компрометирующего. Потому что даже если вы считаете, что телефон выключен, далеко не факт, что это так. Гарантия отключения — съем батареи с аппарата. Почти все современные телефоны имеют несъёмную батарею. С выключением тоже не всё просто: аппарат может проигрыватьт вам анимацию выключения и гасить экран — но оставаться активным. Есть другой вариант, как осложнить слежку — купить «бабушкофон» вроде Nokia 6610 и не пользоваться смартфонами.

Сам Ашманов пользуется одним из последних смартфонов Galaxy, но камеры нам нем не заклеивает. Специалист считает, что ему это не нужно: прослушка и слежка несет непосредственный риск для людей, которые имеют дело с какими-то тайнами. Это чиновники, представители спецслужб, крупные бизнесмены и преступники. Сервера же собирают массивы данных, не выделяя из них конкретно вас как личность.

Игорь Ашманов: В любом случае я стараюсь не использовать смартфон в специфических ситуациях: на переговорах, в сауне, спальне и т.п.

АиФ: Говорят, мессенджеры (Telegram, WhatsApp, Viber) шифруют информацию — и в отличие от смс и электронной почты они безопаснее. Это так?

Игорь Ашманов: Не уверен. Этого никто не может знать доподлинно. Это же маркетинг. Надежный ли алгоритм шифрования, на чьих серверах и в каком виде хранится ваша переписка? Простой пример: знаете, что публичная почта (например, Google) «читает» содержимое ваших писем? Она предлагает вам рекламу того, о чём шел разговор в письмах. А Google по закону обязан отдавать данные разведке. Аналогично устроены все коммуникационные сервисы: конечно, читают не живые люди, а искусственный интеллект с лингвистическим анализом. А операционная система Windows-10 в изначальной поставке имеет встроенного клавиатурного шпиона, который все ваши нажатия клавиш отправляет в Microsoft.

АиФ: В соцсетях постоянно расшаривают тесты: каким вы будете в старости, какая вы собака. При этом для получения результата нужно предоставить доступ к данным профиля. Это безопасно?

Игорь Ашманов: Выкачать публичный профиль можно и внешними программами. Опасность тестов, на мой взгляд, в другом. Это массовая дрессировка людей, натаскивание их на выполнение чего-то по команде. Механизм прост: большинству людей не хватает внимания к себе, а тут из говорят, что ты талантливый кулинар или похож на знаменитость. Приятно! Какое ты животное, кем ты был в прошлой жизни — миллион идиотских результатов, которыми все делятся с друзьями. Дрессировка состоит именно в «поделиться». Такой же смысл несут флэшмобы: облей себя водой, или напиши, как тебя изнасиловали. Так тренируют бездумное массовое поведение, как у леммингов. Мне говорят — я делаю: все побежали, и я побежал. Тот, кто собирает массовые данные, ставит пометку: вот эти пользователи склонны вестись на массовые действия. Работа такая же, по сути, как в «группах смерти» (которые далеко не самое страшное, что сейчас есть в сети). Дрессированным массам людей можно подкидывать задания всё сложнее, и они охотно их выполнят.

АиФ: Вы сказали, есть что-то страшнее «групп смерти». Что?

В свою очередь мы хотим напомнить вам о важности сохранения конфиденциальности и личных данных. Нужно внимательно следить за тем, в какие сервисы и системы вы «выкидываете» информацию о себе. Хороший пример — история с приложением GetContact, которое хранит на своих сервера собранную информацию о пользователях (данные телефонной книги, аккаунтов в соцсетях, должностях и местах работы, фотографии, IP-адреса и записи телефонных разговоров) и оставляет за собой право передавать эти данные третьим лицам.

Это же касается и правил безопасности в магазинах приложений. Никогда не устанавливайте сомнительные программы, обещающие волшебные функции и возможности, недоступные в официальных клиентах каких-либо сервисов. На этот счет у нас тоже есть хороший пример: недавно в Google Play появилось приложение «Все банки в одном месте». Как выяснилось, это вирус, который крадет данные для доступа к банковским счетам жертв. В описании программы сказано, что оно избавляет пользователей от необходимости устанавливать несколько программ и позволяет управлять всеми финансами с помощью единого интерфейса. Оценки и отзывы к приложению были накручены, и за несколько дней его успели установить около 500 человек.

Меня взломали: как понять, что за вами следит хакер

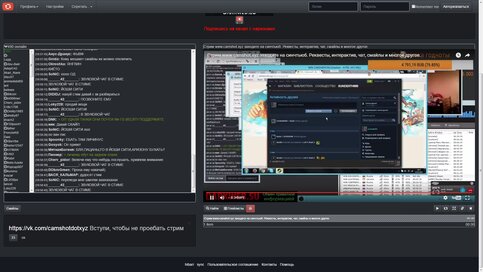

С конца апреля неизвестный хакер каждый день проводит онлайн-трансляции взломов. Он удаленно подключается к компьютерам жертв, следит за ними через веб-камеры их же устройств и в прямом эфире взламывает почтовые аккаунты, страницы соцсетей и прочую личную информацию, до которой получается дотянуться. Сетевое издание m24.ru разобралось, почему происходят подобные взломы и как можно защититься от злоумышленников.

В конце апреля на одном из популярных интернет-сообществ появился анонс необычных трансляций – неизвестный подключается к компьютерам ничего не подозревающих людей, следит за ними с помощью их же веб-камер и, в конце концов, захватывает управление. Хакер комментирует происходящее, раскрывает данные почтовых аккаунтов, адреса страниц в соцсетях и логин от аккаунта в Skype. Вслед за этим зрители, а это порядка 500–1000 человек, устраивают настоящую травлю жертвы: заваливают человека звонками, пишут в личные сообщения и на стене персональной страницы «ВКонтакте».

Кроме того, если у человека установлен кошелек Web-money или игровая программа Steam – хакер удаляет купленные игры, а также дает своим зрителям возможность распотрошить их: они переводят средства, забирают серийные ключи, игровые деньги или одежду. Злоумышленник нередко включает непристойные ролики на экранах своих жертв и включает громкую музыку, если у него есть такая возможность. В среднем атака на пользователя длится от 5 до 10 минут, потом либо жертва отключается, либо аудитория теряет интерес, и хакер ищет другой зараженный компьютер.

Стример устраивает травлю своих жертв в соцсетях совместно со зрителями

В своих трансляциях хакер рассказал, что зарабатывает на взломах, а стримы проводит ради развлечения. Однако он ведет сбор пожертвований и обещает за 15 тысяч рублей включить собственную веб-камеру.

Для удаленного подключения к компьютерам жертв стример использует программу подключения LuminosityLink, его жертвы не получают уведомления о том, что к ним кто-то пытается посоединиться – все происходит совершенно незаметно. При этом у большинства людей подвергшихся атаке, установлена утилита для скачивания torrent-файлов MediaGet.

Руководитель отдела тестирования на проникновение компании Positive Technologies Дмитрий Серебрянников рассказал m24.ru, как хакер подключается к компьютерам своих жертв.

«Программа LuminosityLink работает по схеме клиент-сервер. Злоумышленник поставил серверную часть себе на компьютер и распространил клиента по другим пользователям», – сказал он.

Один из тех, кто подвергся атаке хакера рассказал m24.ru, что на его компьютере не был установлен антивирус, также стояла программа MediaGet. Во время атаки стример и его зрители заспамили аккаунт жертвы в «ВКонтакте» и Skype. Однако пользователь достаточно быстро выключил компьютер.

«Для начала я, пользуясь телефоном, закрыл стену и сообщения «ВКонтакте», а дальше, потеряв полный контроль над компьютером, понял, что дело именно в «железе» и выключил компьютер. Далее отформатировал жесткие диски и переустановил операционную систему», – пояснил он.

Злоумышленники могут подключиться к устройству пользователя несколькими способами

Специалист по информационной безопасности департамента информационных технологий Олег Бойко рассказал m24.ru, что зачастую пользователи сами скачивают вредоносную программу на свое устройство.

«Злоумышленники могут подключиться к устройству несколькими способами. Например, пользователь сам скачивает и устанавливает программное обеспечение, выглядящее как легальное, но являющееся вредоносным, либо являющееся легальным, но обладающее дополнительными функционалом, которым может воспользоваться злоумышленник «, – отметил он.

Такое часто случается с пользователями, которые качают Baidu Antivirus – при установке он также ставит множество дополнительного ПО.

Несколько лет назад MediaGet уже участвовал вирусных в скандалах

«В конце 2011 – начале 2012 годов программа была замечена во вредоносной деятельности и официально была внесена в черный список антивирусов. Программу изучили и нашли интересное поведение: если сейчас пакет установки MediaGet проверить с помощью бесплатного анализа подозрительных файлов и ссылок, то результат покажет, что 10 из 55 антивирусных программ указывают на то, что это вредоносное ПО», – продолжил он. Речь идет о том, что MediaGet загружает дополнительное программное обеспечение, на загрузку которого пользователь не давал своего согласия.

Бойко объяснил, что создатели подобных программ зарабатывают на продаже возможности загрузки через свое ПО чужого программного обеспечения – начиная от безобидных тулбаров для браузеров и заканчивая вредоносными кейлоггерами.

Обезопасить от подобного может только внимательность пользователя – необходимо проверять каждый скачанный из интернета файл антивирусом, а также читать условия использования программы. «Дополнительную защиту обеспечивает сочетание инструментов – операционная система со всеми обновлениями, антивирус и межсетевой экран», – продолжил эксперт.

Сегодня не существует устройств без уязвимостей

Что касается мобильных устройств, они также могут быть уязвимы для хакеров. Для любого популярного устройства или ПО существуют уязвимости, будь это Windows, Linux, OS X, Android или iOS. Собеседник m24.ru уверен, что основным гарантом безопасности здесь является использование только официальных магазинов, например Google Play или AppStore.

«При установке необходимо контролировать разрешения, которые запрашивает программа – зачем, к примеру, программе учета выпитой воды доступ к микрофону? Не стоит ходить по ссылкам в письмах, которые пришли от подозрительных адресатов, внимательно серфить в интернете и читать мелкий текст. Не стоит нажимать на ссылки в SMS, которые пишут, что ваша карта заблокирована. Использовать незащищённые беспроводные сети – также небезопасно», – сказал Бойко.

Существуют подписки, работающие через технологию wap-click. Достаточно просто нажать кнопку «Смотреть фильм» на своем смартфоне или планшете и деньги автоматически спишутся со счета мобильного телефона.

Тоже касается и современных смарт-телевизоров, которые также подвергаются взлому. Они работают под управлением ОС на базе Linux или Android, поэтому уязвимости для ТВ нового поколения такие же как и у мобильных устройств. В случае с телевизорами стоит внимательно проверять USB-устройства на компьютере перед подключением.

«Самый простой способ понять, всё ли в порядке с вашим устройством или нет – поставить средство антивирусной защиты, даже функционала бесплатных версий вполне достаточно для проверки устройства», – заключил Олег Бойко.

Обезопасить от взлома может только внимательность пользователя

Эксперт Академии информационных систем Евгений Царев считает, что от взлома и вирусных атак рядовому пользователю достаточно соблюдать компьютерную гигиену на своих устройствах.

«Не стоит посещать подозрительные сайты, скачивать левое программное обеспечение и, обязательно, на устройстве должно присутствовать антивирусное решение», – сказал он.

Существует территориальная специфика угроз

Эксперт отметил, что бесплатное антивирусное ПО сегодня создается для того, чтобы продать платную версию продукта. Соответственно, платная версия – лучше. Он также сказал, что важна актуальность ПО именно для России.

«Существует территориальная специфика угроз, есть вирусы, которые распространяются только в России и странах СНГ. Если используется антивирус, например, китайский – он может такой вредоносный код вообще не увидеть, в то время как по России будет идти настоящая эпидемия. Нужно использовать те антивирусы, которые хорошо локализованы в нашей стране», – продолжил Царев.

«Самыми уязвимыми являются устройства, работающие под Windows – это самая распространенная система и под нее выгодно писать вредоносные программы. Устройства компании Apple – более нишевые, по числу установок на них приходится меньше 10 процентов от общего числа и под них коммерчески не выгодно создавать «вредоносы». Если говорить о мобильной платформе – это, конечно же, Android – ровно по той же самой причине», – продолжил собеседник m24.ru

Он отметил, что компьютерным взломом ради забавы занимаются только подростки, хакеры постарше понимают, что на взломах можно заработать большие деньги.

«Центробанк только за прошлый год потерял порядка миллиарда рублей, в этом году прогнозируют потери в 4 миллиарда. Но стоит помнить, что кроме случаев такого масштабного воровства, злоумышленники могут завладеть и персональными данными рядового пользователя», – предостерегает Царев.

Определить, что к устройству подключился кто-то еще достаточно просто. Основной признак – это сторонняя активность. «Если компьютер сам включается и выключается, открываются и закрываются окна, если начали тормозить приложения – все это сигналы того, что компьютер заражен. При выявлении подобной проблемы для большинства пользователей будет достаточно проверить свое антивирусное средство: оно должно быть установлено и обновлено до последней версии. Стоит провести сканирование и если оно ничего не покажет – вероятнее всего никакого заражения нет», – заключил Царев.

Взлом чужих устройств – уголовное преступление

Подключение к чужому компьютеру не законно и попадает под статью № 272 Уголовного кодекса РФ. Однако отсутствие правоприменительной практики в России сводит шансы поимки преступника до минимума. В случае, если речь идет об обыкновенном хулиганстве, полиция даже не станет возбуждать уголовное дело за отсутствием события преступления.

«Если же речь идет о воровстве – необходимо обращаться в полицию, но стоит помнить, что доказать факт преступления и вернуть средства – очень сложно. Если деньги были похищены с банковского счета, в первую очередь необходимо обращаться именно в свой банк. Согласно закону о национальной платежной системе у нас есть всего один рабочий день, чтобы уведомить банк о несанкционированном списании – в этом случае есть потенциальная возможность вернуть похищенные средства», – уверен эксперт.

Евгений Царев сказал m24.ru, что для того, чтобы защитить себя от своего же устройства, возможно, имеет смысл заклеить изолентой глазок камеры на ноутбуке, телевизоре или планшете – только механическое воздействие даст стопроцентную гарантию того, что злоумышленник не сможет следить за вами.