Для чего тогда нужно настраивать ip адреса cisco

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Настройка IPv4 на оборудовании Cisco

Настройка IPv4-адресации для удаленного доступа к устройствам Cisco

Чтобы иметь возможность подключения к коммутатору по Telnet или SSH, а также использовать другие протоколы управления на основе IP (например, Simple Network Management Protocol или SNMP) функционировать должным образом, коммутатору требуется IP-адрес, а также настройки других сопутствующих параметров. IP-адрес не влияет на функциональную работу коммутатора.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

В этой части будут рассмотрены основные параметры IPv4-адресации, необходимые для настройки коммутатора, а затем будут приведены команды и примеры настроек. Коммутаторы могут быть настроены с параметрами IPv6-адресации. Настройки IPv4 и IPv6 аналогичны. Далее уделим основное внимание исключительно IPv4.

Настройки IP-адресации узла и коммутатора

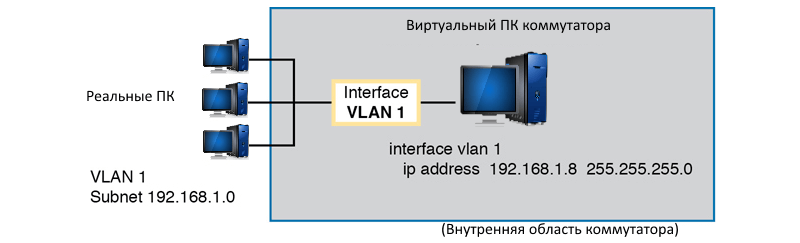

Коммутатор нуждается в тех же настройках IP-адресации, что и компьютер с сетевым интерфейсом Ethernet (FastEthernet). Напомню, что каждый ПК имеет процессор. Этот процессор управляется специальной операционной системой для обработки сигналов и отправки их на сетевую карту. Компьютер имеет минимум оду сетевую карту Ethernet (NIC). Настройки сетевой карты ПК включают в себя: настройка статического или получаемого по DHCP IP-адреса сетевой карты.Коммутатор использует те же принципы, что и ПК, но за исключением того, что коммутатор использует виртуальную сетевую карту внутри устройства. Как и ПК, коммутатор имеет реальный процессор, работающий под управлением ОС (IOS). Коммутатор обладает множеством портов Ethernet (FastEthernet, GigEthernet), но в отличие от ПК, коммутатор не назначает IP-адрес управления какому-то конкретному порту или всем сразу. Коммутатор использует NIC концепцию (NIC-like), называемую коммутируемым виртуальным интерфейсом (SVI), или, чаще всего, именуемым интерфейсом VLAN, который действует как отдельная сетевая карта (NIC) коммутатора. Тогда настройки на коммутаторе сводятся к настройке IP-адресации VLAN. Пример настройки показан на рисунке:

Коммутатору Cisco второго уровня (L2) задается только один IP-адрес для управления. Однако можно использовать любой VLAN, через который подключается коммутатор. Настройка включает: настройку т интерфейса VLAN с указанием его номера (например VLAN11) и присвоением соответствующего IP-адреса с маской подсети.

Например, на рисунке показан коммутатор 2 уровня с несколькими физическими портами в двух различных VLAN (VLAN 1 и 2). На рисунке также показаны подсети, используемые в этих VLAN. Системный администратор может выбрать для использования передачи данных либо то, либо другое.

На рисунке виртуальный ПК коммутатора соединен с другими системами вне устройства с помощью двух интерфейсов VLAN. Подсети виртуальных локальных сетей 192.168.1.0 и 192.168.2.0.

Обратите внимание, что VLAN должен быть привязан к физическому порту коммутатора.

Если этого не сделать, то интерфейс VLAN не включится (то есть он будет в состоянии down), и соответственно коммутатор не сможет обмениваться пакетами с другими устройствами в сети.

Примечание: Некоторые коммутаторы Cisco могут быть настроены для работы в качестве коммутатора 2 уровня или коммутатора 3 уровня. Действуя в качестве коммутатора 2 уровня, коммутатор обрабатывает, пересылает и управляет пакетами Ethernet. В другом случае, коммутатор может работать как коммутатор 3 уровня. Это означает, что коммутатор может выполнять как коммутацию 2 уровня, так и маршрутизацию IP-пакетов уровня 3, используя логику третьего уровня, обычно используемую маршрутизаторами. В данной статье рассматриваются коммутаторы второго уровня (L2)

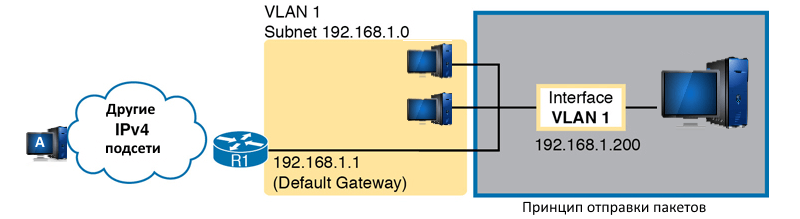

Настройка IP-адреса (и маски) на одном интерфейсе VLAN позволяет коммутатору обмениваться пакетами с другими узлами в подсети, принадлежащей этой VLAN. Однако коммутатор не может взаимодействовать за пределами локальной подсети без другого параметра конфигурации, называемого шлюзом по умолчанию (default gateway).

Причина настройки шлюза по умолчанию на коммутаторе такая же, как и на обычном компьютере. То есть при отправке пакета сетевая карта компьютера думает, как и кому отправить пакет А именно: отправить IP-пакеты узлам, находящимся в той же подсети, напрямую или отправить IP-пакеты узлам, находящимся в другой подсети, через ближайший маршрутизатор, то есть через шлюз по умолчанию.

На рисунке изображена данная концепция:

На коммутаторе (справа) на VLAN1 настроен IP-адрес 192.168.1.200. Через этот интерфейс (VLAN1) коммутатор может обмениваться пакетами с ПК, входящими в подсеть 192.168.1.0 (желтый сектор) Однако для связи с узлом A, расположенным в левой части рисунка, коммутатор должен использовать маршрутизатор R1 (шлюз по умолчанию) для пересылки IP-пакетов на узел A.

Чтобы пакеты дошли до узла А на коммутаторе необходимо произвести настройку шлюза по умолчанию, указав IP-адрес маршрутизатора R1 (в данном случае 192.168.1.1).

Обратите внимание, что коммутатор и маршрутизатор используют одну и ту же маску, 255.255.255.0, которая помещает адреса в одну подсеть.

Настройка IPv4-адресации на коммутаторе

Настройка IP-адресации на коммутаторе осуществляется настройкой на VLAN.

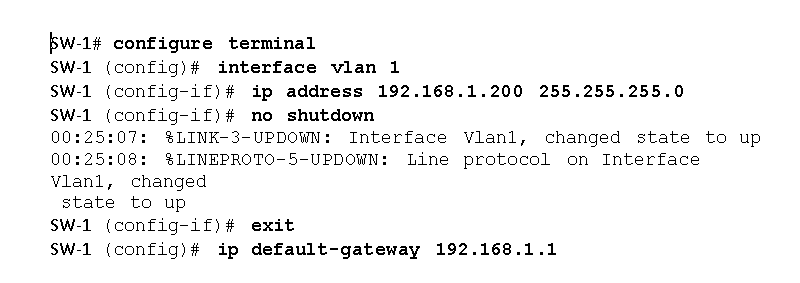

Следующие этапы показывают команды, используемые для настройки IPv4 на коммутаторе (настройка IP-адресации на VLAN 1).

Пример настройки статической IP-адресации

Настройка коммутатора для получения IP-адреса по DHCP

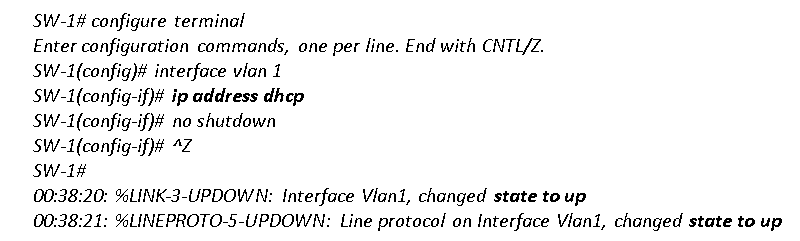

Коммутатор также может использовать протокол Dynamic Host Configuration Protocol (DHCP)для динамического назначения параметров IPv4-адресации. В принципе, все, что вам нужно сделать, это сказать коммутатору использовать DHCP на интерфейсе и включить интерфейс. Предполагая, что DHCP работает в этой сети, коммутатор автоматически получит все его настройки. Следующие этапы показывают команды для настройки коммутатора, используя в качестве примера интерфейс VLAN 1.

Пример настройки IP-адресации коммутатора по DHCP

Настройку IPv4 адресацию коммутатора можно проверить несколькими способами.

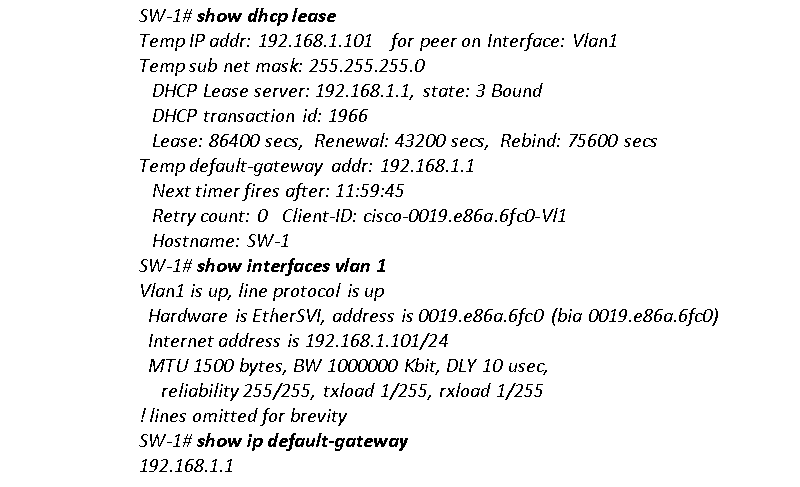

(Обратите внимание, что коммутатор не хранит полученные настройки IP-адресации по DHCP в файле running-config.) Ниже показан пример выходных данных вышеприведенных команд.

Хотите почитать про базовую настройку коммутаторов? По ссылкам доступны первая и вторая части статьи

Полный курс по Сетевым Технологиям

В курсе тебя ждет концентрат ТОП 15 навыков, которые обязан знать ведущий инженер или senior Network Operation Engineer

Построение провайдерской сети на коммутаторах Cisco с использованием Option 82 и Dynamic ARP Inspection

Пролог

На хабре было довольно много топиков, описывающих те или иные варианты построения провайдерских сетей, в том числе и с использованием указанных в заголовке технологий. Отчасти они помогли мне в решении своей задачи, но многое пришлось копать самому. Хочу поделиться тем, что получилось и попытаться сэкономить время последователям.

Итак, постоновка задачи:

Необходимо организовать сеть, максимально удобную для конечного пользователя, при этом также удобную (с точки зрения минимальной нагрузки на техподдержку) и безопасную (с точки зрения мошенничества) для оператора. К тому же сеть должна быть недорогой. Кто-то возразит, что Cisco и «недорого» — несовместимые понятия, однако для решения нашей задачи годятся и End of Life старички, которые можно приобрести по очень демократичным ценам.

Кому интересно решение — прошу под кат

Решение

DHCP сервер для выдачи адресов будет ориентироваться на опцию 82, которая определяет, с какого физического порта коммутатора пришел запрос на получение адреса. Таким образом мы добиваемся того, что Вася Пупкин из 14-й квартиры, кабель которого подключен в 7-й порт нашего коммутатора SW-01 всегда получит адрес 10.10.1.7, например, вне зависимости от того, какое устройство он подключит к своему кабелю. Такой подход позволяет нам идентифицировать Васю Пупкина только по IP-адресу, но тут есть проблема. Сосед Жора, который не хочет платить за инет, поставит себе руками адрес Васи Пупкина, создаст в сети конфликт IP-адресов и будет пользоваться Интернетом за счет Васи.

Чтобы такого не произошло, существует технология Dynamic ARP Inspection. Суть технологии сводится к проверке связки mac+ip, полученных от DHCP-сервера и сравнении их с ARP-запросами, поступающими на порт. Таким образом, даже если сосед Жора поставит себе такой же mac и IP, как у Васи, коммутатор проверит, выдавал ли DHCP в этот порт такой IP такому mac-у. Если не выдавал, пакет будет отброшен.

Собственно настройка

В нашем распоряжении есть два коммутатора: Cisco 2950-24 и Cisco 2960-24-TT-L

Коммутатор 2950 будет использоваться для подключения абонентов. На нем сконфигурирован Management vlan 254 для управления.

IP коммутатора — 10.0.254.10, mac — 00:11:92:1B:3A:00

Коммутатор 2960 будет выступать в роли DHCP-сервера и решать задачу инспектирования ARP.

IP коммутатора — 10.0.254.2, mac — 00:16:C8:D7:D2:80

MAC можно посмотреть командой show version

Коммутатор 2950 не поддерживает Dynamic ARP Inspection, но мы можем решить эту задачу на вышестоящем коммутаторе. В примере в качестве такого коммутатора использован Cisco 2960-24-TT-L, хотя более правильно использовать L3 коммутатор, например, 3550-12T или 3550-12G, тогда он сможет решить и задачу Inter-VLAN Routing тоже.

И так, на С2950 конфигурируем следующее:

Конфигурация С2960 чуть более сложная:

В классе достаточно указать только relay-information, но для удобства также рекомендуется использовать комментарий remark, в который можно записать, например, данные абонента.

Здесь самое важное — понять принцип формирования hex-строки. Это 18 байт, содержащиеся в option 82

Ее содержимое состоит из двух полей: circuit-id и remote-id

circuit-id содержит номер vlan и номер физического порта, с которого пришел dhcp запрос.

remote-id содержит mac-адрес коммутатора, который отправил этот запрос.

Данную строку можно извлечь анализатором wireshark, но делать это для каждого абонента неудобно, поэтому рассмотрим, как ее сгенерировать.

Время аренды адреса указано 5 минут. Это нужно для того, чтобы при подключении нового устройства с другим адресом в свой порт, абонент быстро получил на него адрес. В противном случае будет ошибка, что данный пул исчерпан, так как в нем всего 1 адрес. Кроме того, в примере опущены остальные настройки dhcp-пула, такие, как шлюз, днс и т.д.

Proof of Concept

Проверим назначение адреса клиенту, подключенному в 9-й порт коммутатора. Порт находится в 20-м влане, согласно нашей схемы, клиент должен получить адрес 10.0.20.9

Сформируем значение hex: 0106000400140008020800060011921b3a00

где 0014 — 20-й влан,

0008 — 9-й порт коммутатора

0011921b3a00 — его mac.

Так этот обмен выглядит в wireshark:

А так выглядит вывод команды debug ip dhcp server events

000a.e45b.dcc6 — mac-адрес клиента

Теперь подключаем в этот же порт другой ноутбук.

Сначала мы получаем сообщение о том, что в пуле нет свободных адресов (так как 5 минут, выделенные на аренду этого адреса другому маку, еще не истекли).

Однако через некоторое время мы получаем нужный нам адрес, но уже для клиента с маком 08-9e-01-2b-6c-e1

Теперь проверим, сможет ли сосед нашего клиента, подключенный к порту 10 коммутатора, поставить себе вручную адрес 10.0.20.9

Так как Cisco 2950 не поддерживает Dynamic ARP Inspection, данную технологию нужно настраивать на вышестоящем коммутаторе Cisco 2960.

Команда show ip dhcp snooping binding на С2960 покажет привязку IP адресов к mac-ам

FastEthernet0/1 — интерфейс коммутатора 2960, в который включен нижестоящий 2950.

Узнать, кто конкретно попытался мошенничать можно зайдя на коммутатор С2950 и посмотрев таблицу коммутации

Мы видим, что интересующий нас mac висит на порту 10.

На этом, пожалуй, все, дополнительную информацию можно найти в этих статьях:

IP-маршрутизация : часто задаваемые вопросы

Параметры загрузки

Вопросы

Введение

В этом документе содержатся ответы на самые распространенные вопросы об IP-маршрутизации.

Примечание: Дополнительные сведения об условных обозначениях в документах см. в разделе Технические советы Cisco. Условные обозначения.

Вопрос. Что означает, когда быстрая или автономная коммутация «включена» или «выключена» на одном и том же интерфейсе?

Если в интерфейсе включена функция быстрой или автономной коммутации, пакеты, поступающие с других интерфейсов маршрутизаторов, быстро коммутируются (или автономно коммутируются) на этот интерфейс. Если включена функции быстрой или автономной коммутации на одном и том же интерфейсе, пакеты, чьи исходные адреса и адреса назначения совпадают, проходят быструю или автономную коммутацию.

Функции быстрой или автономной коммутации на одном и том же интерфейсе можно использовать, если каналы глобальных сетей в режиме Frame Relay или асинхронной передачи данных (ATM) настроены в качестве подинтерфейсов в одном главном интерфейсе. Также эти функции поддерживаются при использовании вторичных сетей в интерфейсах ЛВС, например, в процессе миграции IP-адресов. Чтобы включить функции быстрой коммутации на одном интерфейсе, используйте команду настройки ip route-cache same-interface.

Вопрос. Как разделяется нагрузка между двумя паралелльными линиями с одинаковой пропускной способностью, если для этих линий поддерживается функция распределения нагрузки?

Ответ. В случае с IP-маршрутизацией быстрая коммутация маршрутизатора означает, что распределение нагрузки происходит на основании пункта назначения. Если маршрутизатор выполняет коммутацию процессов, распределение нагрузки осуществляется на основании каждого пакета. Дополнительные сведения о распределении нагрузки см. в разделе Как работает средство распределения нагрузки. ПО Cisco IOS® с помощью функции Cisco Express Forwarding (CEF) поддерживает распределение нагрузки как на основании пакетов, так и на основании пункта назначения. Дополнительная информация представлена в разделах Распределение нагрузки с помощью CEF и Устранение неисправностей при распределении нагрузки по параллельным каналам с использованием Cisco Express Forwarding (CEF).

Вопрос. Что такое суммирование маршрутов?

Вопрос. Когда маршрутизатор Cisco создает отключение источника сообщения?

Ответ. До выхода ПО Cisco IOS® версий 11.3 и 12.0 маршрутизатор Cisco отключал источник сообщения только если в буфере отсутствовало достаточное пространство для формирования очереди пакетов. Если маршрутизатор не может поставить маршрутизированный пакет в очередь выходного интерфейса, он отключаеи источник сообщения и регистрирует сброс исходящих пакетов для выходного интерфейса. Если маршрутизатор не перегружен, он не отключает источник сообщения.

Информацию об отправленном отключении источника сообщения можно получить с помощью команды show ip traffic. Также используйте команду show interface, чтобы обнаружить потери. Если потери отсутствуют, информация об отключении источника сообщения не будет представлена.

В ПО Cisco IOS версий ранее 11.3 и 12.0 функция отключения источника сообщений не поддерживается.

Вопрос. Когда маршрутизатор Cisco инициирует запрос маршрутизации из своих интерфейсов?

Ответ. Маршрутизатор Cisco, выполняющий протокол маршрутизации по методу вектора расстояния, инициирует запрос маршрутизации из своих интерфейсов в одном из следующих случаев:

Отправка запроса на все интерфейсы, настроенные для конкретного протокола вне зависимости от того, какой интерфейс используется для запуска запроса. Этот запрос отсылается из одного интерфейса в том случае, если только он был настроен для данного протокола.

Команда debug ip igrp events или debug ip igrp transactions приводит к следующим результатам в любой из перечисленных выше ситуаций:

Вопрос. В чем разница между командами ip default-gateway, ip default-network и ip route 0.0.0.0/0?

Ответ. Команда ip default-gateway используется, когда IP-маршрутизация на маршрутизаторе отключена; однако команды ip default-network и ip route 0.0.0.0/0 действуют, когда IP-маршрутизация включена и используются для отправки любых пакетов, у которых отсутствует точное совпадение с маршрутом в таблице маршрутизации. Дополнительная информация содержится в документе Настройка шлюза последней очереди при помощи команд протокола IP.

Вопрос. Как используется команда ip helper-address для пересылки кадров протокола BOOTP?

Ответ. Команда ip helper-address использует аргумент IP-адреса сервера BOOTP или адрес прямой широковещательной рассылки для сегмента, в котором расположен сервер BOOTP. Если у вас несколько серверов BOOTP, вы также можете использовать несколько экземпляров этой команды с различными IP-адресами.

Вопрос. Улучшенный протокол маршрутизации внутреннего шлюза (EIGRP) автоматически перераспределяет протокол маршрутизации IGRP IP. Взаимодействует ли протокол EIGRP с протоколом IP-маршрутизации RIP?

Ответ. EIGRP может взаимодействовать с RIP с помощью команд redistribute. Поскольку RIP и EIGRP существенно отличаются друг от друга, автоматическое взаимодействие между ними может привести к непредсказуемым и нежелательным результатам. Однако архитектурные совпадения между EIGRP и IGRP позволяют им автоматически взаимодействовать друг с другом. Дополнительные сведения см. в документе Перераспределение протоколов маршрутизации.

Вопрос. Что надо сделать, чтобы маршрутизатор отдавал предпочтение маршруту OSPF, а не EIGRP, если маршрут поступает из обоих источников?

Вопрос. Фильтрует ли периодические обновления маршрута использование расширенных списков управления доступом IP (как, например, OSPF)? Нужно ли явно разрешить многоадресные IP-маршруты, используемые протоколами маршрутизации (например, 224.0.0.5 и 224.0.0.6 при использовании OSPF), для обновлений с целью обеспечения должного функционирования протоколов маршрутизации?

Ответ. Любые списки управления доступом IP-интерфейса применяются ко всему IP-трафику на этом интерфейсе. Все пакеты обновления IP-маршрутизации обрабатываются, как стандартные IP-пакеты на уровне интерфейса и для них определяется соответствие в списке управления доступом с помощью команды access-list. Чтобы убедиться, что обновления маршрутов не запрещены в списках управления доступом, разрешите их с помощью следующих утверждений:

Чтобы разрешить RIP:

Чтобы разрешить IGRP:

Чтобы разрешить EIGRP:

Чтобы разрешить OSPF:

Чтобы разрешить протокол BGP:

Вопрос. Отключает ли подкоманда интерфейса no arp arpa функции протокола ARP в интерфейсе маршрутизатора?

Ответ. Под управлением перспективных исследований (ARPA) протокола ARP подразумеваются «интерфейсы Ethernet» и по умолчанию значение ARP ARPA соответствует no arp snap. Это означает, что отсылаются протоколы ARP по стандарту ARPA, а ответы отправляются как на ARPA, так и протокол SNAP. Значение no arp arpa отключает запросы ARP, но для каждой станции, на которую отправляется запрос ARP, создаются пустые записи. Можно включить только SNAP, только ARPA (по умолчанию), SNAP и ARPA вместе (каждый раз отправляется два протокола ARP), либо ни SNAP, ни ARPA (это происходит, если устаналивается значение no arp arpa без настройки каких-либо других ARP).

Вопрос. Можно ли настроить маршрутизатор для последовательных подсетей 255.255.254.0 Ethernet и 255.255.252.0? Поддерживает ли IGRP/RIPv1 разбиение переменных на подсети?

Протокол IGRP RIP версии 1 не поддерживает маски подсети переменной длины (VLSM). Отдельный маршрутизатор, использующий любой из этих протоколов, поддерживает функцию разбиения на подсети переменной длины. Входящий пакет, направленный на одну из этих настроенных подсетей, будет правильно обработан маршрутизатором и доставлен на соответствующий интерфейс назначения. Однако если VLSM и изолированные сети работают с несколькими маршрутизаторами в домене IGRP, это может привести к проблемам маршрутизации. Дополнительная информация содержится в документе Почему RIP и IGRP не поддерживают изолированные сети?.

Протоколы IP-маршрутизации EIGRP, ISIS и OSPF более новых версий, а также протокол RIP версии 2 поддерживают VLSM и при проектировании сети следует выбирать именно эти версии протоколов. Дополнительная информация обо всех протоколах IP-маршрутизации содержится на странице технической поддержки протоколов IP-маршрутизации.

Вопрос. Может ли в конфигурации интерфейса присутствовать более одного утверждения ip access-group?

Ответ. В ПО Cisco IOS версий 10.0 и выше может использоваться две команды ip access-group на один интерфейс (одна для каждого направления):

Вопрос. Можно ли настроить два интерфейса в одной и той же подсети (t0 = 142.10.46.250/24 и t1 142.10.46.251/24)?

Ответ. Нет. Процессы маршрутизации могут функционировать только, если каждый интерфейс находится в собственной подсети. Однако если устанавливаются только мостовые соединения и не проводится IP-маршрутизация, можно настроить два интерфейса в одной подсети.

Вопрос. Я использую основные и вспомогательные IP-адреса, настроенные для интерфейса Ethernet, а маршрутизатор использует RIP (протокол маршрутизации по методу вектора расстояния). Как функция разделения горизонтов влияет на обновления маршрутизации?

Вопрос. Как отражается на производительности использование списка ключевых слов IP-доступа, указанных в расширенных списках управления доступом? Становится ли список доступа более уязвимым при использовании параметра «установлено»? Можно ли увидеть конкретные примеры использования?

Ответ. Это не приводит к значительным улучшениям производительности. Ключевое слово установлено означает только, что пакеты с подтвержденными (ACK) или сброшенными (RST) битами пропускаются. Дополнительные общие сведения о списках управления доступом представлены в документе Настройка списков доступов IP.

Ключевое слово установлено позволяет внутренним узлам устанавливать соединения с внешними TCP и получать обратный трафик управления. В большинстве сценариев этот тип ACL обязателен в конфигурации брандмауэра. Тех же результатов можно достичь, используя рефлексивные списки управления доступом (ACL) или контроль доступа на основе контекста. Образцы конфигураций представлены в документе Настройка распространённых списков управления доступом IP.

Указатель интерфейса 1 называется «interface_pointer». Он совершает циклы на интерфейсах и маршрутизаторах в определенном порядке, например, 1-2-3-4-1-2-3-4-1 и т.д. Выходные данные команды show ip route x.x.x.x содержат значок «*» слева от «следующего перехода», который interface_pointer использует для адресов назначения, не найденных в кэше. Каждый раз при использовании interface_pointer, он продвигается к следующему интерфейсу или маршрутизатору.

Чтобы лучше представить себе этот процесс, рассмотрим следующую повторяющуюся петлю:

Если имеется два интерфейса route-cache и два интерфейса non-route-cache, существует 50-ти процентная вероятность, что запись, отсутствующая в кэше, обратится к интерфейсу, который кэширует записи, и запишет в кэш этого интерфейса данный адрес назначения. С течением времени интерфейсы, выполняющие быструю коммутацию (route-cache), переносят весь трафик, за исключением адресов назначения, отсутствующих в кэше. Это происходит потому, что после того как пакет к определенному назначению коммутируется процессом на определенном интерфейсе, interface_pointer переходит и указывает на следующий интерфейс в списке. Если этот интерфейс также коммутируется процессом, второй пакет также коммутируется процессом на интерфейсе, а interface_pointer переходит и указывает на следующий интерфейс в списке. Поскольку имеется только два интерфейса, коммутируемые процессом, третий пакет будет направлен на интерфейс с быстрой коммутацией, который, в свою очередь, занесет его в кэш. После того как пакеты будут занесены в кэш с помощью команды «IP route-cache», все пакеты к одному месту назначения пройдут быструю коммутацию. Таким образом, существует 50-ти процентная вероятность, что запись, отсутствующая в кэше, обратится к интерфейсу, который кэширует записи, и запишет в кэш этого интерфейса данный адрес назначения.

Если произошел отказ интерфейса с коммутацией процессов, таблица маршрутизации обновляется и в ней остается три пути равной стоимости (два с быстрой коммутацией и один с коммутацией процессов). С течением времени интерфейсы, выполняющие быструю коммутацию (route-cache), переносят весь трафик, за исключением адресов назначения, отсутствующих в кэше. Если имеется два интерфейса route-cache и один интерфейс non-route-cache, существует 66-ти процентная вероятность, что запись, отсутствующая в кэше, обратится к интерфейсу, который кэширует записи, и запишет в кэш этого интерфейса данный адрес назначения. Можно предполагать, что два интерфейса с быстрой коммутацией перенесут с течением времени весь трафик.

Если ни один интерфейс не использует команду «route-cache», маршрутизатор использует циклический алгоритм для обработки трафика на основании принципа packet-by-packet.

Вопрос. Что такое переадресация по обратному пути Unicast (uRPF)? Можно ли использовать маршрут по умолчанию 0.0.0.0/0 для выполнения проверки uRPF?

Ответ. Unicast Reverse Path Forwarding используется для предотвращения спуфинга адресов источника и является функцией «обзора прошлого», которая позволяет маршрутизатору проверять, поступает ли какой-либо из IP-пакетов, полученных интерфейсом маршрутизатора, по лучшему пути возврата на адрес источника пакета. Если пакет получен от одного из маршрутов лучшей пересылки по обратному пути, пакет пересылается, как нормальный. Если обратный путь к интерфейсу, с которого был получен пакет, отсутствует, пакет отбрасывается или пересылается в зависимости от того, указан ли список управления доступом (ACL) в команде настройки ip verify unicast reverse-path list interface. Дополнительная информация содержится в главе Настройка переадресации по обратному пути Unicast документа Руководство по конфигурации системы безопасности ПО Cisco IOS, версия 12.2.

Для выполнения проверки uRPF нельзя использовать маршрут по умолчанию 0.0.0.0/0. К примеру, если пакет с адресом источника 10.10.10.1 поступает на интерфейс Serial 0 и единственным маршрутом, совпадающим с 10.10.10.1, является маршрут по умолчанию 0.0.0.0/0, выделяющий Serial 0 на маршрутизаторе, проверка uRPF не выполняется и пакет сбрасывается.

Вопрос. При наличии нескольких каналов к одному месту назначения каким образом выполняется распределение нагрузки: с помощью функции Cisco Express Forwarding (CEF) или протокола маршрутизации?

Ответ. CEF выполняет коммутацию пакета на основании таблицы маршрутизации, которая заполняется такими протоколами маршрутизации, как EIGRP, RIP, OSPF и т.д. CEF осуществляет распределение нагрузки после того, как вычисляются параметры протокола маршрутизации. Дополнительные сведения о распределении нагрузки см. в разделе Как работает средство распределения нагрузки.

КВопрос. Какое максимальное количество вторичных IP-адресов можно настроить в интерфейсе маршрутизатора?

Ответ. Количество вторичных IP-адресов на интерфейсе маршрутизатора не ограничено. Дополнительная информация представлена в документе Настройка IP-адресации.